admin / 29.10.2018

Скрытия процесса в Диспетчере задач Windows | Страница 3 | xaker.name

Стартовая страница > Файлы > rutserv.exe — Что это такое?

Содержание

- Как удалить rutserv

- Вот так, вы сможете исправить ошибки, связанные с rutserv.exe

- Информация о файле rutserv.exe

- Комментарий пользователя

- Лучшие практики для исправления проблем с rutserv

- rutserv сканер

- Гайд по RMS (создание скрытой сборки, удаленное управление)

- Подробности о наиболее часто используемом файле с именем «famitrfc.exe»

- Как удалить rutserv

- ВИРУСЫ

- СЕТЕВЫЕ ЧЕРВИ

- ТРОЯНСКИЕ ПРОГРАММЫ

- БОТЫ

- РЕКЛАМНОЕ ПО

- ШПИОНСКИЕ ПРОГРАММЫ

- ПРОГРАММЫ-ШАНТАЖИСТЫ

- What is rutserv.exe?

- Защита от Remote Manipulator System

Как удалить rutserv

Rutserv.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли rutserv.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с rutserv.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу rutserv.exe. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы rutserv.exe.

Информация о файле rutserv.exe

Процесс RMS или TektonIT — R-Server или Remote Utilities принадлежит программе Remote Manipulator System или Remote Manipulator System — Server или Microsoft Visual C (версия 2008 Redistributable) или Remote Utilities от TektonIT или Usoris Systems.

Описание: rutserv.exe не является важным для Windows и часто вызывает проблемы. Файл rutserv.exe находится в подпапках «C:\Program Files». Известны следующие размеры файла для Windows 10/8/7/XP 4,763,992 байт (60% всех случаев), 4,003,328 байт или 3,371,520 байт.

Нет более детального описания программы. Приложение не видно пользователям. Это не системный процесс Windows. Процесс можно удалить, используя панель инструментов Добавить\Удалить программу. Сертифицировано надежной компанией. Rutserv.exe способен подключится к интернету, записывать ввод данных и мониторить приложения. Поэтому технический рейтинг надежности 48% опасности.

Вы можете удалить программу Remote Manipulator System — Server, обновить её, или попросить помощи у Службы Поддержки Клиентов. Перейти к rmansys.ru для обновления, перейти к rmansys.ru для обращения в Службу Поддержки Клиентов, или нажмите на Remote Manipulator System — Server в Панели управления Windows (раздел Программы и компоненты) для удаления.

Рекомендуем: Выявление проблем, связанных с rutserv.exe

- Если rutserv.exe находится в подпапках C:\Windows\System32, тогда рейтинг надежности 75% опасности. Размер файла 5,348,704 байт (50% всех случаев), 4,874,752 байт или 3,372,032 байт. Нет информации по файлу. У процесса нет видимого окна. Это не системный файл Windows. Вы можете деинсталлировать эту программу из панели инструментов. Процесс слушает или шлет данные на открытые порты в сети или по интернету. Rutserv.exe способен подключится к интернету, записывать ввод данных и мониторить приложения.

Если существует ошибка у rutserv.exe, вы можете удалить программу Microsoft Visual C++ 2008 Redistributable или shareaza.sourceforge.net, обновить её, или попытаться получить помощь от поставщика программного обеспечения. Нажмите на www.microsoft.com для обновления, нажмите на www.microsoft.com или shareaza.sourceforge.net, чтобы перейти на сайт разработчика, или нажмите на Microsoft Visual C++ 2008 Redistributable или shareaza.sourceforge.net в Панели управления Windows (раздел Программы и компоненты) для удаления. - Если rutserv.exe находится в подпапках «C:\Users\USERNAME», тогда рейтинг надежности 54% опасности. Размер файла 6,062,848 байт (25% всех случаев), 5,295,952 байт, 6,299,576 байт или 6,058,240 байт. Приложение не видно пользователям. Это не системный процесс Windows. Нет информации по файлу. Поставлена цифровая подпись. Rutserv.exe способен записывать ввод данных, мониторить приложения и подключится к интернету.

- Если rutserv.exe находится в папке C:\Windows\System32, тогда рейтинг надежности 73% опасности. Размер файла 3,371,520 байт (66% всех случаев) или 4,003,328 байт.

- Если rutserv.exe находится в подпапках диска C:\, тогда рейтинг надежности 100% опасности. Размер файла 6,495,160 байт.

- Если rutserv.exe находится в подпапках C:\Windows, тогда рейтинг надежности 52% опасности. Размер файла 4,906,320 байт.

- Если rutserv.exe находится в папке C:\Windows\System32\drivers, тогда рейтинг надежности 26% опасности. Размер файла 4,027,904 байт.

Важно: Некоторые вредоносные программы используют такое же имя файла rutserv.exe, например Artemis!8008E5A7F569 или Artemis!AA338B60904D (определяется антивирусом McAfee), и Gen:Variant.Application.Graftor (определяется антивирусом F-Secure). Таким образом, вы должны проверить файл rutserv.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

| Банально. Программа устанавливается администраторами сетей предприятия для мониторинга деятельности сотрудников в сети интернет. ДенверВашингтон |

Итого: Средняя оценка пользователей сайта о файле rutserv.exe: — на основе 1 голоса с 1 отзывом.

42 пользователей спрашивали про этот файл. Один пользователь оценил, как опасный (программа-шпион, троян, реклама, вирус).

Лучшие практики для исправления проблем с rutserv

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с rutserv. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса rutserv.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным — шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

rutserv сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

SpeedUpMyPC бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

В нашей базе содержится 13 разных файлов с именем famitrfc.exe . You can also check most distributed file variants with name famitrfc.exe. Чаще всего эти файлы принадлежат продукту Radmin.

Гайд по RMS (создание скрытой сборки, удаленное управление)

Наиболее частый разработчик — компания Famatech Corp.. Самое частое описание этих файлов — Radmin component. Совокупная оценка — 5(5) (комментариев: 1).Это исполняемый файл. Вы можете найти его выполняющимся в диспетчере задач как процесс famitrfc.exe.

Подробности о наиболее часто используемом файле с именем «famitrfc.exe»

- Продукт:

- Radmin

- Компания:

- Famatech Corp.

- Описание:

- Radmin component

- Версия:

- 3,4,0,1016

- MD5:

- b3903ba8e8a10d73be5b191c01dd538f

- SHA1:

- 6ed0817972dc824eb17737f78bd50f7caa4494fa

- SHA256:

- b758077b86b69be46843a13e256fb25b2c85206501d478b6ab8b8c21a4182e39

- Размер:

- 161160

- Папка:

- C:\Windows\System32\RSERVER30

- ОС:

- Windows XP

- Частота:

- Высокая

- Цифровая подпись:

- Famatech International Corp.

Как удалить rutserv

Установка R-Viewer вручную

R-Viewer не требует специальной инсталляции. Для начала, установите R-Viewer на локальном компьютере из официального дистрибутива. Затем скопируйте все файлы и каталоги из папки «C:\Program Files\Remote Manipulator System — Viewer» (по умолчанию) в любую новую папку (например, «viewer»). Все — новая копия R-Viewer готова к работе.

Деинсталляции R-Viewer тоже не требует, просто удалите скопированные ранее файлы.

Как установить R-Server вручную?

Инсталляцию R-Server можно условно разделить на два этапа: установку программы и установку настроек программы.

| • | Установите R-Server на локальном компьютере из официального дистрибутива. |

| • | Создайте новый каталог (например, «server»). |

| • | Скопируйте в новый каталог «server» все папки и файлы из каталога «C:\Program Files\Remote Manipulator System — Server» (по умолчанию). |

| • | Скопируйте созданную директорию «server» в локальный каталог на удаленном компьютере, где нужно установить сервер. |

| • | Выполните из командной строки команду rutserv.exe /silentinstall. |

| • | Для того, чтобы интегрировать сервер с системным брандмауэром Windows необходимо выполнить из командной строки rutserv.exe /firewall. |

Внимание!

Интерпретатор командной строки должен быть запущен от имени пользователя с правами администратора.

Все настройки сервера (порт, привязка к сетевому интерфейсу и другие) хранятся в системном реестре. Вы можете скопировать эти настройки с одного компьютера на другой.

| • | Запустите стандартный редактор реестра Windows (c:\windows\regedit.exe). |

| • | Экспортируйте раздел реестра HKEY_LOCAL_MACHINE\SYSTEM\Remote Manipulator System\v4\Server\Parameters в файл, например settings.reg. |

| • | На машине, где нужно установить R-Server выполните команду regedit.exe /s путь_к_файлу\settings.reg |

net use x: \\server\c

mkdir «c:\windows\system32\rserver»

copy «x:\server\*.*» «c:\windows\system32\rserver\*.*»

regedit.exe /s c:\windows\system32\rserver\settings.reg

ping 127.0.0.1

c:\windows\system32\rserver\rutserv.exe /silentinstall

c:\windows\system32\rserver\rutserv.exe /firewall

c:\windows\system32\rserver\rutserv.exe /start

net use x: /delete

| • | Остановите R-Server запустив rutserv.exe с ключом /stop. |

| • | Запустите rutserv.exe с ключом /silentuninstall, чтобы деинсталлировать системную службу. |

| • | Перезагрузите компьютер. |

| • | /silentinstall — установить службу. |

| • | /silentuninstall — деинсталлировать службу. |

| • | /firewall — интегрировать с системным файрволлом Windows XP/Vista/7. |

| • | /start — запустить сервер. |

| • | /stop — остановить сервер. |

| • | /config — открыть окно настроек. |

Если вы пользуетесь компьютером, то, скорее всего, слышали такие термины, как вирусы-черви, боты и троянские программы. Но знаете ли вы, чем они отличаются друг от друга? Большинство из нас считают угрозой компьютеру только вирусы. Однако вирусы представляют лишь один из типов угроз для компьютеров и относятся к категории «вредоносных программ». Защита ПК начинается с изучения различных типов вредоносных программ и принципов их работы.

ВИРУСЫ

Вирусы могут копировать себя и повреждать те файлы в компьютере, на которые они нацелены. Они прикрепляются к исполняемым файлам, таким как песни и видеоролики. Это помогает им легко перемещаться в Интернете от одного пользователя к другому. Вирусы могут атаковать файлы только при поддержке основной программы.

Основные типы вирусов:

- Файловый вирус: заражает исполняемые файлы

- Макровирус: заражает файлы, содержащие макросы, такие как файлы Word, Excel и PowerPoint

- Вирус главной загрузочной записи: заражает главную загрузочную запись жестких дисков

- Загрузочный вирус: заражает загрузочный сектор дисковых накопителей

- Полисоставный вирус: заражает загрузочный сектор и исполняемые файлы

- Полиморфный вирус: заражает типы и функции данных

- Стелс-вирус: заражает выполняемые системные процессы

СЕТЕВЫЕ ЧЕРВИ

Черви также могут копировать себя, но для нанесения вреда им не нужна активная основная программа. Как только червь попадает в вашу систему, он начинает копировать себя и распространяться в другие компьютеры через сеть или Интернет. Сетевые черви наносят вред компьютеру, потребляя пропускную способность сети и загружая другие вредоносные программы.

ТРОЯНСКИЕ ПРОГРАММЫ

Троянские программы заражают компьютер пользователя, скрываясь под видом безвредных программ. Доверчивые пользователи загружают и запускают троянские программы на своих компьютерах. После своей активации троянские программы позволяют вредоносной программе копировать, изменять, удалять и красть важную информацию.

Основные типы троянских программ:

- Бэкдор-троян: создает «бэкдор» и предоставляет злоумышленнику доступ к компьютеру пользователя

- Загрузочный троян: загружает дополнительное содержимое на зараженный компьютер

- Троян для кражи информации: крадет информацию с зараженного компьютера

- Троян удаленного доступа: предоставляет атакующему полный контроль над компьютером пользователя

- DDoS-троян: заражает сеть компьютера, заполняя ее трафиком

БОТЫ

Боты, или роботы, являются приложениями, которые выполняют автоматические задания на компьютере пользователя. После заражения компьютера ботом последний подключается к центральным серверам и образует сеть из зараженных компьютеров. Такая сеть называется ботнет. С помощью ботнета злоумышленник может запускать крупномасштабные спам-кампании, такие как DDoS-атаки на компьютерные сети.

РЕКЛАМНОЕ ПО

Рекламное ПО отображает или загружает нежелательную рекламу на компьютер пользователя.

Обычно такие программы могут представлять из себя всплывающую рекламу или страницы, перенаправляющие браузер на рекламные веб-сайты. Если рекламная программа не извещает пользователя о сборе информации, то она считается вредоносной и может также содержать шпионское ПО.

ШПИОНСКИЕ ПРОГРАММЫ

Шпионская программа собирает данные с компьютера и отправляет их стороннему источнику без согласия пользователя. Она может отслеживать вашу активность в сети, получать доступ к электронной почте и красть конфиденциальную информацию. Эта информация может содержать учетные данные, номера банковских карт и нажатия клавиш.

ПРОГРАММЫ-ШАНТАЖИСТЫ

Программа-шантажист не позволяет пользователю пользоваться компьютером, пока не будет выплачен «выкуп». Она ограничивает доступ к данным компьютера с помощью шифрования файлов.

What is rutserv.exe?

Чтобы получить ключ шифрования и разблокировать данные, пользователю необходимо выплатить злоумышленнику выкуп.

Как же можно защитить свой ПК от всех вредоносных программ, о которых вы узнали? Вот несколько простых советов.

- Регулярно обновляйте систему.

- Установите антивирусное ПО и регулярно выполняйте проверки на вирусы.

- Установите на ПК сетевой экран (брандмауэр).

- Не открывайте подозрительные ссылки и файлы в Интернете.

Чтобы узнать больше о защите ПК от вредоносного ПО, ознакомьтесь с нашей инфографикой здесь.

Защита от Remote Manipulator System

Совсем недавно мы наткнулись на два интересных образца вредоносных программ. Наряду с тем, что вредоносы распространялись в виде документов MS Word с эксплойтом «на борту», их структура предполагала модульность, а степень выявления антивирусными продуктами была невысока в связи с достаточно высоким уровнем обфускации [1] за счет многоразового шифрования. Мы решили взяться за изучение этого malware, а результат изложить в этой статье.

Так выглядели два файла, попавшие в наше поле зрения:

Reported for TRMSCD3L Licence expired.doc

Police report remit expired Licence.doc

Очень часто, исходя из названия, можно дедуктивно догадаться, «кем» и кому предназначен тот или иной вредоносный файл (к примеру: «Договор.doc», «Рахунок на оплату.doc» – для бухгалтеров, «Приказ НБУ №159.doc» – банкам, «Списки захопл. в зоні АТО.doc» – военным, и т.д.). В нашем случае мы можем только догадываться, так как:

— слово «Licence» – написано с ошибкой;

— слова «Licence expired» и «expired Licence» говорят о том, что тематика может касаться срока действия какой-то лицензии;

— строка «TRMSCD3L», если поискать в Google, вообще ассоциируется со SWIFT CODE банка TRUST MERCHANT BANK SARL, находящегося в Демократической республике Конго (г. Лубумбаши).

В общем, в данном случае понять трудно. Видимо, атакующий очень хорошо знал жертву, так как при именовании вредоносных файлов указал целый набор едва связных посылов.

Как правило, изучение вредоносных программ осуществляется с помощью динамического (если возможно) и статического анализа. В статье опишем результаты изучения файла «Reported for TRMSCD3L Licence expired.doc».

Базовый динамический анализ

При открытии файла с помощью MS Word происходит эксплуатация уязвимости (если Вы на своем ПК не обновляли MS Word с 2012 года) и на компьютере создается файл c произвольным именем:

Path: C:\Users\%USERNAME%\AppData\Local\Microsoft\Windows\ FileName: yoymbgp.exe Md5: 11b6a2ea17d18c09cc274731f05e89b5

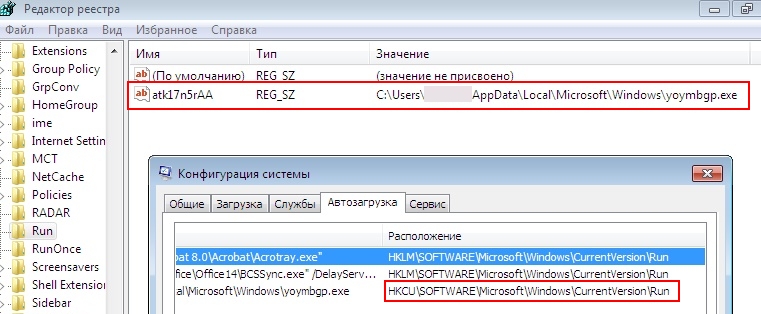

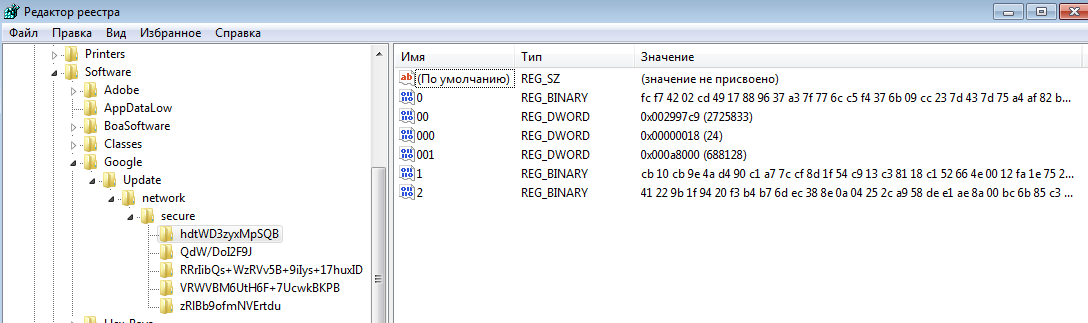

Помимо этого, с целью обеспечения выживаемости, файл добавляется в автозагрузку (рис. 1), для чего в реестр вносятся соответствующие изменения (имя значения также является произвольным):

RegKey Data: C:\Users\%USERNAME% \AppData\Local\Microsoft\Windows\ yoymbgp.exe RegKey Data Type: REG_SZ RegKey Value Name: atk17n5rAA RegKey Name: HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Рис. 1

Хоть это и примитивно, но мы советуем посматривать в автозагрузку вашего ПК и не допускать присутствия там неведомых вам программ. Чтобы проверить автозагрузку можно воспользоваться как штатным функционалом вашей операционной системы (в командной строке: regedit, msconfig), так и сторонним программным обеспечением.

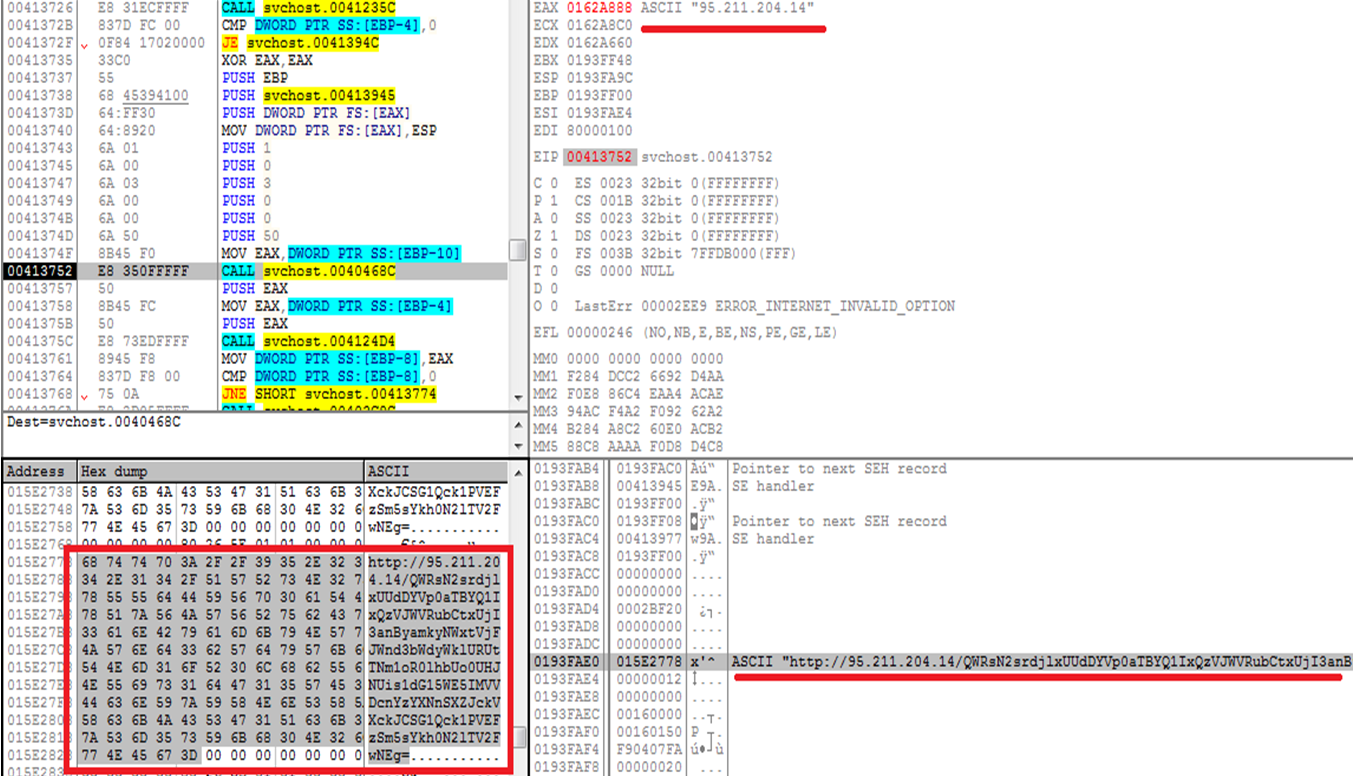

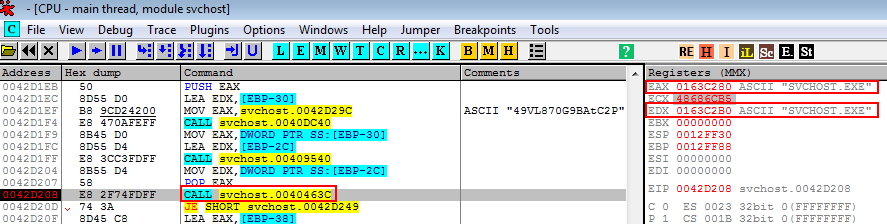

На следующем этапе вредоносная программа запускает легитимные процессы svchost.exe и внедряет в них вредоносный код, с целью его последующей расшифровки. Эта процедура повторяется несколько раз (вначале статьи мы упоминали о многоразовом шифровании). Также, на этом этапе осуществляется взаимодействие между зараженным компьютером и сервером управления, откуда вредонос скачивает модули. Пример такого сетевого взаимодействия:

HTTP GET-запросы: hxxp:// 95.211.204.14:80/m/228131.zip hxxp:// 95.211.204.14:80/m/721118.zip hxxp:// 95.211.204.14:80/m/958232.zip hxxp:// 95.211.204.14:80/m/855787.zip hxxp:// 95.211.204.14:80/m/5594516.zip HTTP POST-запросы: hxxp://95.211.204.14:443/$rdgate?ACTION=HELLO hxxp://95.211.204.14:443/$rdgate?ACTION=START&ID=877A74B0199241848C931A962ADC55EB hxxp://95.211.204.14:80/test.php hxxp://95.211.204.14:80/f9S52tseWPcDGvbEY+EbYJ4RhUnZm=AUM9a6oYAcOAV1yFsXJvsCWAbvctbESCEjhquFuqiNqF7U+LXCZNvRPI=hTC33NJIGDdksedqqxnxIzDdajIAODy2BOlYTeX6UDngpU1N65nY4namu0clLOMcuLqKCUnhRFOwgl8tn4sYTWZ4ZIEBePs0AkMG5Y1QEiqWBx=V51N3X1MY4u9Oebs8jnhHPwdJ2Twszc7yDt8YAQTWRHPgkAgjNCdrlGsVknyxumtfn7tQVwg3fxRlnshF=YQsjXY0HpwxJZ5Qm7==F8bU9xCPHq6muMltO7J1cbO+JGVFBLNLQ7WqIkT5EEi

Статический анализ

Данный образец вредоносной программы был изрядно запакован – прежде чем приступить к его детальному изучению нам пришлось снять три «слоя» обфускации:

[binary_layer1.exe][6197736aec27686efb6f63e75cac0a6d] [binary_layer2.exe][6c7441ec1b630fd299d8196367aefeea] [binary_layer3.exe][9347cb20a1ec90c61e1ff8ded379fc81]

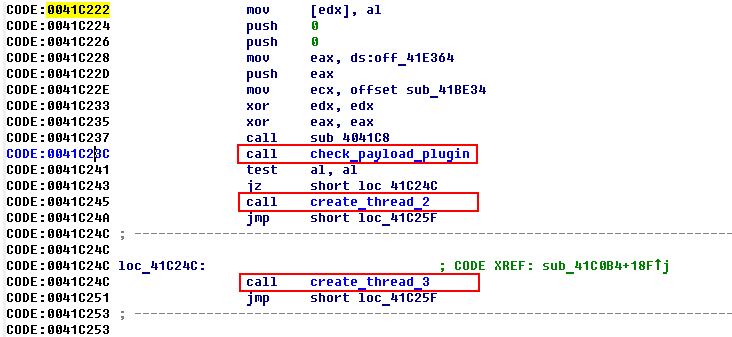

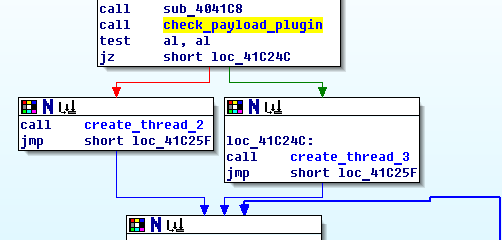

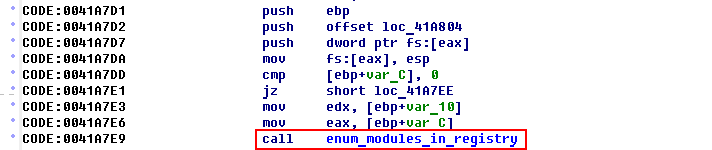

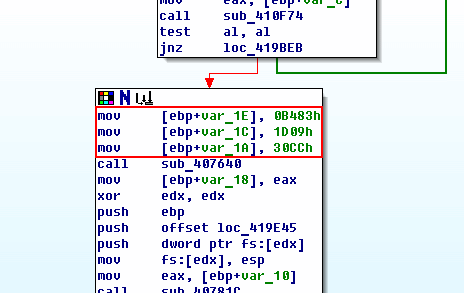

Последующее изучение проводилось в отношении распакованного образца «binary_layer3.exe». При запуске вредоносной программы первым делом она осуществляет проверку на предмет наличия на зараженном ПК необходимых модулей («check_payload_plugin»), и, при отсутствии, инициирует их скачивание с сети Интернет. Специально для скачивания создается отдельный поток по адресу 0x00419A60 (мы его назвали «create_thread_3»).

Рис. 2

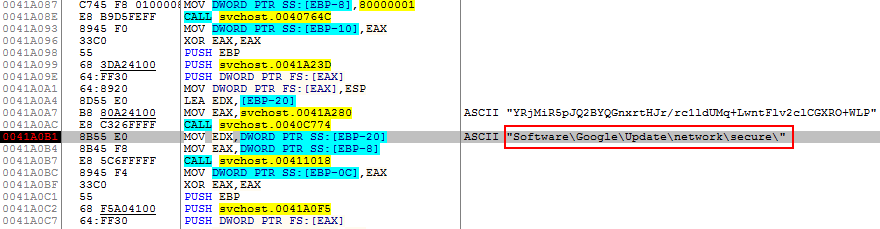

Условием выполнение потока 2 («create_thread_2») является наличие в реестре скачанных и записанных в реестр модулей вредоносной программы (рис. 3-4):

RagKey Name: HKCU\Software\Google\Update\network\secure

Рис. 3

Рис. 4

Пример состояния реестра после скачивания необходимых модулей приведен на рис. 5. Все скачанные модули хранятся в реестре в зашифрованном виде. Имена ключей в реестре также являются произвольными.

Рис. 5

Некоторые артефакты сетевого взаимодействия зараженного ПК и сервера управления (IP-адрес сервера управления, а также URL, используемый для отправки HTTP-запроса):

Рис. 6

Рассмотрим более детально последовательность действий, выполняемых потоком 2, так как именно он играет ключевую роль в расшифровке вредоносных модулей. Потоком 2 последовательно осуществляется составление списка модулей (рис. 7), расшифровка и проверка их имен (рис. 8). Ключ для расшифровки каждого модуля уникален и является изменяемым значением (рис. 9).

Рис. 7

Рис. 8

Рис. 9

После успешной расшифровки данных, записанных под непонятными именами в реестр, получаем читаемый и говорящий сам за себя список модулей.

Bot_Engine.bin

PONY_STEALER.bin

REMOTE_DESKTOP_SERVICE.bin

SECURITY.bin

VNC_HIDE_DESKTOP.bin

Алгоритм расшифровки модулей может быть описан таким псевдокодом:

Переменные:

enc_byte зашифрованный байт dec_byte расшифрованный байт HIBYTE извлекает старший байт из данного 16-разрядного значения LOBYTE извлекает младший байт из данного 16-разрядного значения HIWORD извлекает старшое слово из данного 32-разрядного значения LOWORD извлекает младшее слово из данного 32-разрядного значения _DWORD двойное слово (4 байта) _WORD слово (2 байта) key ключ, состоящий из 6 байт size размер зашифрованного массива

Псевдокод:

v0 := *(_DWORD*) key; v1 := *(_WORD*) (key + 4); for (i := 0; i < size; i++) { dec_byte := enc_byte ^ HIBYTE(v1); v1 := HIWORD(v0) + LOWORD(v0) * (uint8)(LOBYTE(v1) + dec_byte); ++enc_byte; ++dec_byte; —size; }

Рассмотрим полученные модули по порядку.

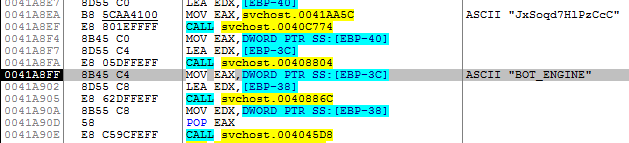

Bot_Engine.bin

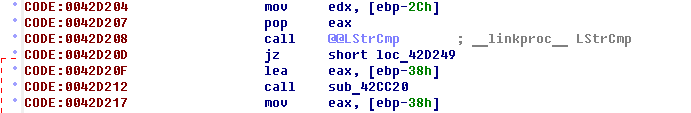

Этот модуль должен быть запущен под названием svchost.exe или explorer.exe, иначе он заблаговременно закончит свое исполнение. Пример проверки имени процесса представлен на рис. 10.

Рис. 10-1

Рис. 10-2

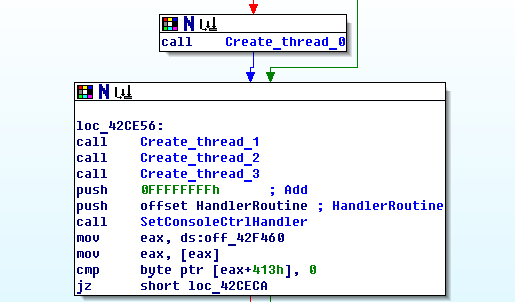

Основным предназначением модуля является запуск других модулей. Пример создания потоков для других модулей отображен на рис. 11.

Рис. 11

PONY_STEALER.bin

Этот модуль представляет собою не что иное, как одноименную вредоносную программу Pony, функционал которой предусматривает хищение логинов, паролей, кошельков криптовалют. На момент исследования административная панель сервера управления Pony находилась по адресу:

http://95.211.204.14/test.php

REMOTE_DESKTOP_SERVICE.bin

Модуль, обеспечивающий скрытый удаленный доступ к компьютеру жертвы посредством протокола RDP и создания обратного соединения (back-connect).

Адрес для обратного соединения:

95.211.204.14:443

SECURITY.bin

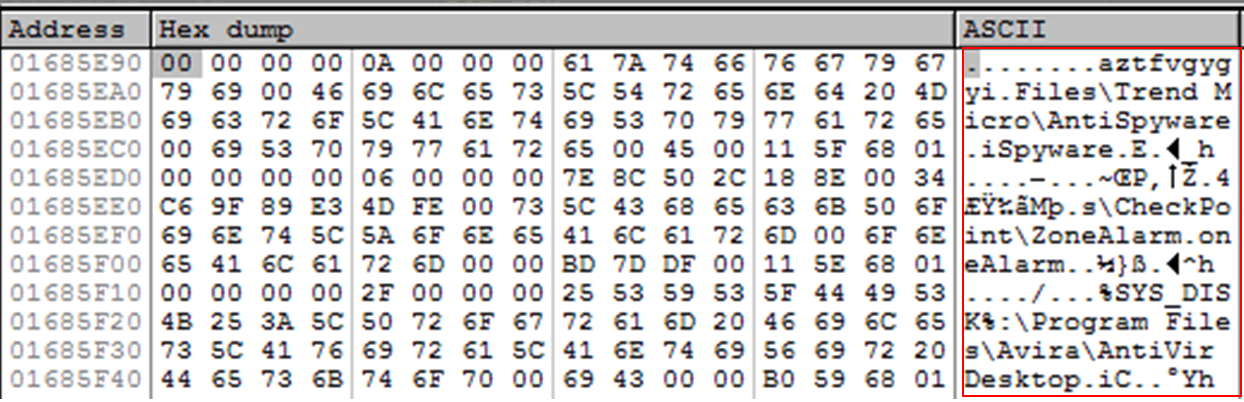

Данный модуль обеспечивал проверку фактов присутствия на компьютере антивирусного программного обеспечения и других, обеспечивающих безопасность компьютера, программ (рис. 12).

Рис. 12

VNC_HIDE_DESKTOP.bin

Модуль, обеспечивающий скрытый удаленный доступ к компьютеру жертвы посредством протокола VNC и создания обратного соединения (back-connect).

Адрес для обратного соединения:

95.211.204.14:8098

Вместо заключения.

Данная статья создавалась с целью демонстрации, на примере актуальных атак, возможностей, тактик и техник заинтересованных лиц по получению скрытого доступа к компьютеру исследуемого объекта, а также для повышения уровня всеобщей осведомленности в вопросах информационной безопасности.

Рассмотренная в статье атака была зафиксирована в первой декаде октября, исходя из чего, мы допускаем, что актуальность приведенных индикаторов компрометации (IP-адреса, в частности) может быть под вопросом.

Следует отметить, что согласно данным Passive DNS (грубо говоря – истории соответствия доменных имен и IP-адресов) в первом квартале 2014 года IP-адрес 95.211.204.14 соответствовал доменному имени severodvinsk-bux.ru, которое принадлежит веб-сайту, специализирующемуся на рекламе. Это может означать ровным счетом ничего (так как прошло больше года, да и сайт сей меняет «айпишники» как перчатки), но, для полноты картины, мы добавили эту частичку информации.

Отдел реагирования на инциденты CyS Centrum

Использованные материалы:

[1] https://ru.wikipedia.org/wiki/Обфускация

FILED UNDER : IT