admin / 22.02.2018

Код двухфакторной аутентификации

В этой инструкции мы рассмотрим включение двухфакторной аутентификации в личном кабинете вкладчика uKit.

Зачем нужна двухфакторная аутентификация?

Для обеспечения дополнительного уровня безопасности при входа в аккаунт. Этот способ входа является более безопасным, чем простой вход через пароль, и гарантирует, что доступ к вашему аккаунту можете получить только вы, даже если пароль станет известен кому-либо еще. Процесс входа в аккаунт происходит в 2 этапа: 1) ввод email и пароля от личного кабинета; и 2) подтверждение личности с помощью кода, автоматически сгенерированного в приложении Google Authenticator на мобильном устройстве.

Содержание

- 1. Настройка и активация

- 2. Вход в аккаунт

- Как отключить двухфакторную аутентификацию в Apple ID и исправить распространённые ошибки

- Как не вводить код при двухэтапной аутентификации Google

- ДВУХФАКТОРНАЯ АУТЕНТИФИКАЦИЯ

- ИДЕНТИФИКАЦИЯ В СИСТЕМАХ КОНТРОЛЯ ДОСТУПА

- Как включить двухфакторную аутентификацию в Steam

- PROXIMITY КАРТЫ КАК СРЕДСТВО ИДЕНТИФИКАЦИИ

- БИОМЕТРИЧЕСКИЕ МЕТОДЫ АУТЕНТИФИКАЦИИ

- Двойное подтверждение. Изучаем двухфакторную аутентификацию Android, iOS и Windows 10 Mobile

- Get a verification code and sign in with two-factor authentication

1. Настройка и активация

1.1. В Google Play или App Store скачайте и установите приложение Google Authenticator.

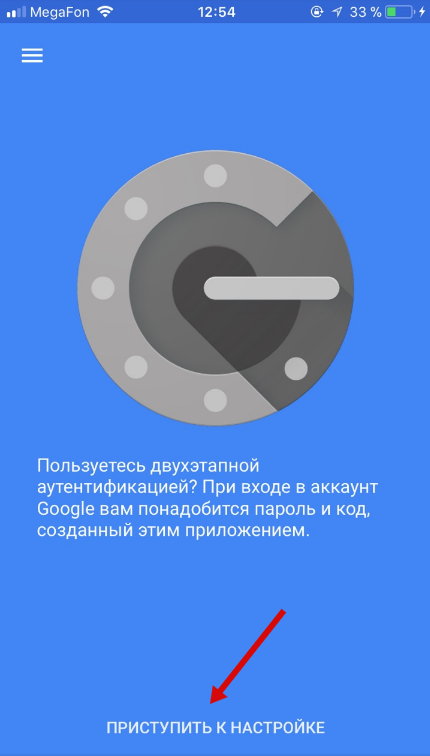

1.2. Откройте приложение Google Authenticator и нажмите кнопку «Приступить к настройке»:

Если у Вас Android, пропустите шаг с подключением Google-аккаунта.

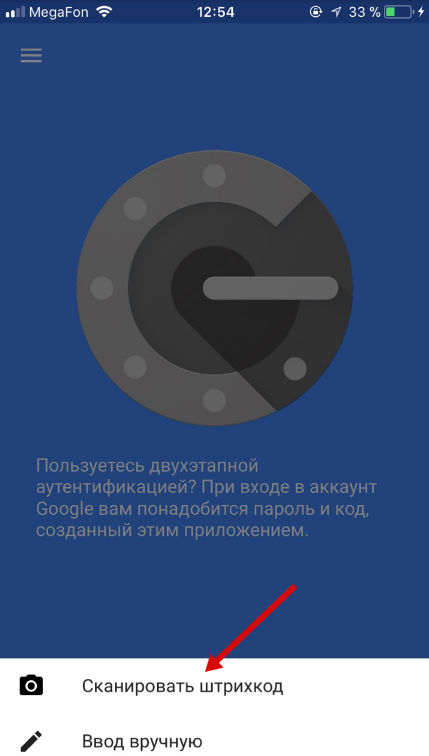

1.3. После этого приложение даст выбор, каким способом добавить аккаунт для верификации. Рекомендуем выбрать сканирование штрих-кода:

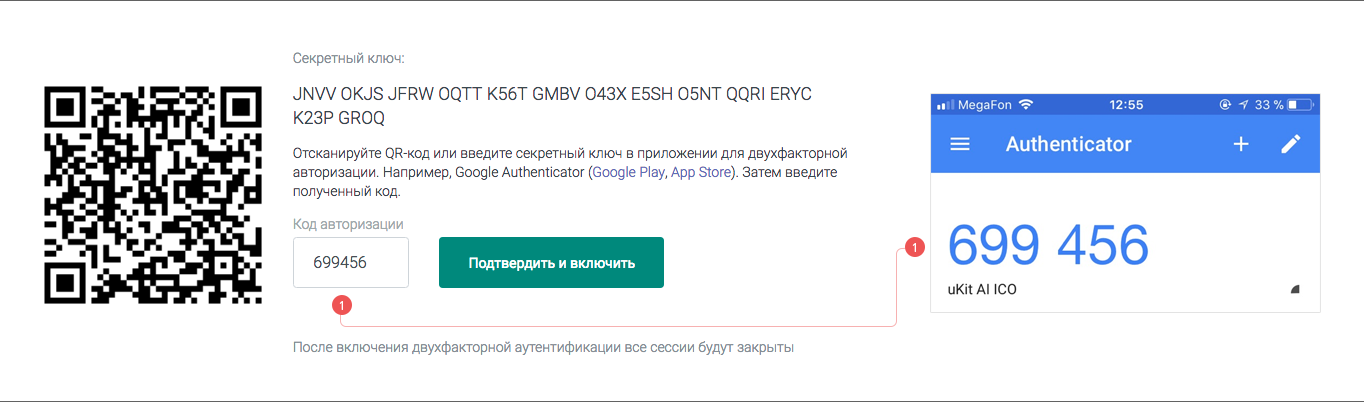

1.4. Разрешите приложению доступ к камере и отсканируйте код. После этого приложение автоматически генерирует код, который нужно ввести в кабинете инвестора uKit AI ICO.

Обратите внимание на то, что код подтверждения в приложении не стоит запоминать, так как он периодически меняется. Его необходимо вводить каждый раз, когда вы будете входить в свой аккаунт. Если код подтверждения введен правильно, но аутентификация не происходит — попробуйте нажать на кнопку подключения аутентификации еще раз.

После активации двухфакторной аутентификации все сессии в аккаунте будут закрыты.

2. Вход в аккаунт

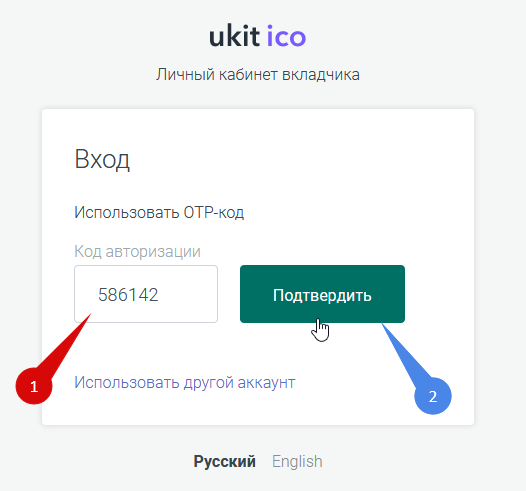

После включения двухфакторной аутентификации при входе в аккаунт вам потребуется после ввода логина и пароля указать код авторизации, генерируемый в приложении Google Authenticator.

Обратите внимание на то, что код подтверждения в приложении не стоит запоминать, так как он периодически меняется. Его необходимо вводить каждый раз, когда вы будете входить в свой аккаунт. Если код подтверждения введен правильно, но аутентификация не происходит — попробуйте нажать на кнопку входа еще раз.

Введите код (1) и нажмите кнопку «Подтвердить»(2)

Если вы решили отключить двухфакторную аутентификацию (не рекомендуем), то сначала отключите ее в кабинете инвестора uKit AI ICO, и только потом удаляйте аккаунт uKit ICO из приложения Google Authenticator. В противном случае возможны проблемы с входом в ваш аккаунт!

Как отключить двухфакторную аутентификацию в Apple ID и исправить распространённые ошибки

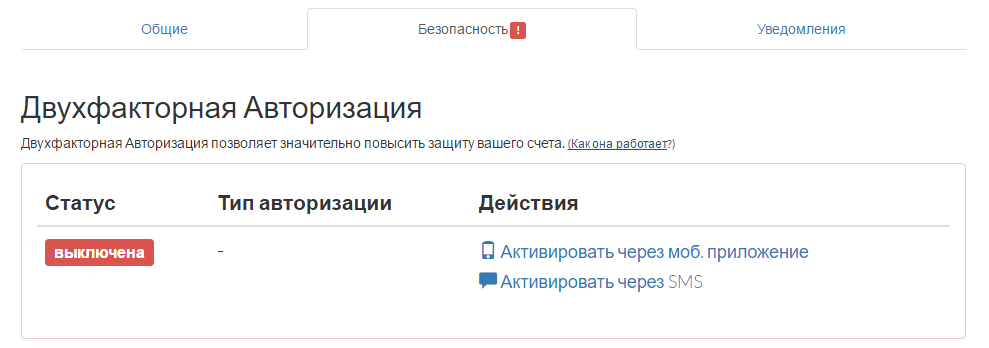

Двухфакторная Авторизация позволяет значительно повысить защиту вашего счета. Она позволит избежать проблем даже в таких случаях, когда у злоумышленников окажется доступ к вашему email и паролю.

Как она работает

Каждый раз при отправке денег или изменении настроек счета Криптонатор запросит одноразовый OTP-код.

OTP-код это одноразовый пароль, который действителен только для одной транзакции и не может быть использован повторно. Таким образом, даже если ваш email и пароль попадут в руки злоумышленников, то без доступа к вашему смартфону они не смогут отправить или вывести средства с вашего счета.

Как активировать Двухфакторную Авторизацию?

Чтобы подключить Двухфакторную Авторизацию, зайдите в раздел НАСТРОЙКИ и нажмите на закладку «Безопасность».

Вы можете выбрать из трех вариантов:

- Установить на свой смартфон специальное приложение Google Authenticator для генерирования одноразовых паролей.

- Получать одноразовые пароли в свой Телеграм

- Получать одноразовые пароли по SMS.

Первый и второй варианты более надежныы, поэтому мы рекомендуем использовать SMS пароли только если у вас нет iOS/Android смартфона.

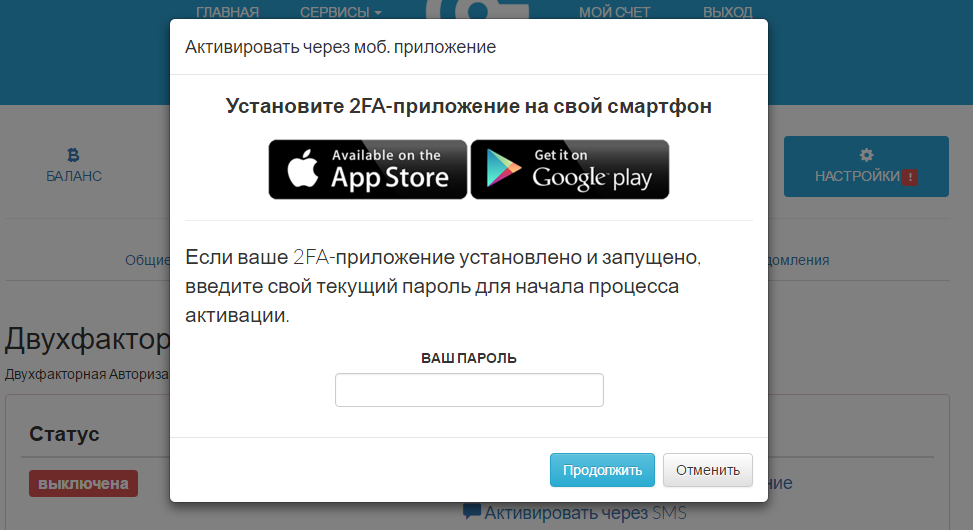

Активация через Google Authenticator

Скачайте и установите Google Authenticator для iPhone / Android / Windows Phone и укажите свой пароль от Криптонатора для начала активации. Отсканируйте показанный QR код приложением Google Authenticator и введите сгенерированный код.

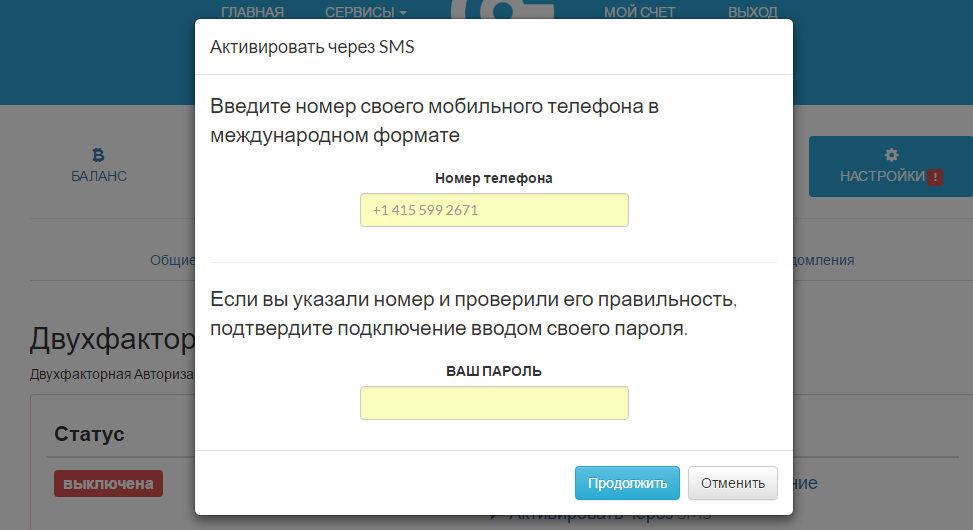

Активация через SMS сообщения

Просто укажите свой мобильный телефон и свой пароль. На ваш номер будет отправлено SMS сообщение с кодом активации.

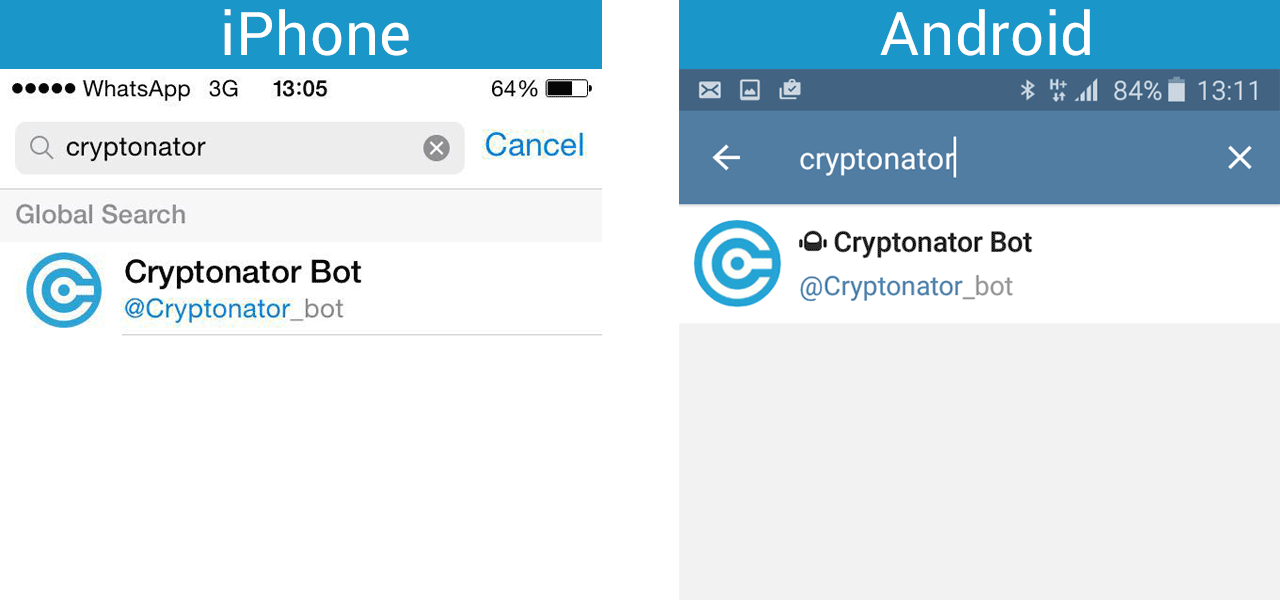

Активация через Телеграм

Установите Telegram, затем откройте приложение, найдите там бота @Cryptonator_bot и отправьте ему указанный код. Он сразу же ответит вам и пришлет подтверждение и краткую инструкцию.

Установить Телеграм для iPhone / Android

Дополнительную защиту учетной записи «Вконтакте» от взлома можно получить, настроив двухфакторную аутентификацию с помощью функции «Подтверждение входа», доступной в настройках безопасности социальной сети

Вконтакте — самая крупная социальная сеть в странах СНГ — ежемесячно сервис посещает более 955 миллионов пользователей. Аккаунты Вконтакте используются для авторизации на огромном количестве сервисов и сайтов. Кроме того, относительно недавно пользователи сети получили возможность отправлять денежные средства прямо с помощью сообщений.

Высокая популярность “Вконтакте” делает ее привлекательной площадкой для злоумышленников. В этих условиях очень важно обеспечить максимальную безопасность для своей учетной записи. Дополнительную защиту аккаунта можно получить, настроив двухфакторную аутентификацию (2FA).

Как включить двухфакторную аутентификацию для аккаунта “Вконтакте”

- Войдите в вашу учетную запись и перейдите на страницу Настройки. Затем выберите вкладку Безопасность.

- Самая верхняя секция называется Подтверждение входа. Нажмите ссылку «Подключить».

- Откроется всплывающее окно, информирующее о том, что при включении двухфакторной аутентификации для доступа к вашему аккаунту будет использоваться номер мобильного телефона. Нажмите кнопку Приступить к настройке.

- В следующем окне нужно проверить свой номер телефона или указать новый номер, после чего нажмите кнопку Получить код.

- На номер телефона будет выслан код подтверждения. Введите данный код в поле ниже, а потом нажмите кнопку Подтвердить и Завершить настройку.

- На этом настройка завершена. Теперь при попытке входа в вашу учетную запись с неизвестного устройства на телефон будет приходить SMS-сообщение с кодом доступа.

Способы получить код безопасности

В секции Подтверждение входа, нажав по ссылке Резервные коды вы сможете сгенерировать и сохранить аварийные коды, которые можно использовать при отсутствии доступа к мобильному устройству.

В качестве второго этапа аутентификации, вместо SMS-сообщение можно использовать одноразовые коды, сгенерированные в приложении-аутентификаторе, работающем по алгоритму TOTP.

Как не вводить код при двухэтапной аутентификации Google

Чтобы активировать данный способ аутентификации, предварительно установите на ваше мобильное устройство приложение для аутентификации, например, Google Authenticator или Authy, и проделайте простые действия:

- В секции Подтверждение входа рядом с опцией Приложения для генерации кодов нажмите ссылку «Включить».

- По соображениям безопасности будет запрошен текущий пароль от вашей учетной записи. Введите корректный пароль и “Подтвердить”.

- На следующем экране появится QR-код, которые нужно просканировать с помощью мобильного приложения. Если вы изображение не распознается сканером, то вручную введите в приложение 16-значный секретный ключ.

- Введите 6-значный одноразовый код, сгенерированный в приложении. После этого аутентификация через приложение будет настроена.

Запоминание устройств

После успешного выполнения двухфакторной проверки в браузере, вы можете запомнить данный браузер, чтобы не больше не вводить второй фактор при входе в аккаунт на данном устройстве.

В случае необходимости, вы сможете сбросить коды на всех доверенных устройствах или только на текущем устройстве. В этом случае во время следующей попытки авторизации будет снова запрошен код подтверждения.

Если кто-либо попытается войти в ваш аккаунт, то вы получите всплывающее предупреждение об этом.

Как отключить двухфакторную аутентификацию в аккаунте Вконтакте

В любой момент вы можете отключить двухфакторную аутентификацию для учетной записи “Вконтакте”. Однако, помните, что в данном случае для доступа к вашему аккаунту злоумышленнику достаточно будет знать пароль. Для отключения двухфакторной аутентификации, проделайте следующие шаги:

- Зайдите в меню Настройки > Безопасность.

- В секции Подтверждения входа нажмите кнопку Отключить подтверждение входа.

- По соображениям безопасности будет запрошен текущий пароль от вашей учетной записи. Введите корректный пароль и “Подтвердить”.

- Двухфакторная аутентификация будет отключена. Для входа в аккаунт достаточно будет указать ваш текущий пароль.

Как использовать пароли приложений

Пароль приложения представляет собой 16-значный код доступа, который дает приложению или устройству разрешение на доступ к вашему аккаунту Вконтакте. Если вы используете двухфакторную аутентификацию и видите ошибку “неправильный пароль” при попытке войти в свою учетную запись Вконтакте, пароль приложения может решить проблему. В большинстве случаев вам нужно будет вводить пароль приложения только один раз для каждого приложения или устройства, поэтому не беспокойтесь о его запоминании.

- Зайдите в меню Настройки > Безопасность.

- В секции Подтверждения входа Нажмите на “Настроить” рядом с опцией Пароли приложений.

- Введите название приложения и нажмите кнопку “Создать пароль”.

- Будет сгенерирован уникальный 16-значный ключ, который нужно ввести в стороннее приложение или сервис.

Комментарии и отзывы

Добавляя комментарий, ознакомьтесь с Правилами сообщества

ДВУХФАКТОРНАЯ АУТЕНТИФИКАЦИЯ

ДЛЯ СКУД — PROXIMITY КАРТЫ — БИОМЕТРИЧЕСКИЕ МЕТОДЫ

Двухфакторная аутентификация (англ. two factor authentication) это один из вариантов расширенной (строгой или многофакторной) аутентификации (англ. multifactor authentication, MFA), которая в общем случае представляет собой один из эффективных методов защиты информации в различных компьютерных сетях общего пользования.

Появлению этих методов предшествовало создание технических (программно аппаратных) средств, ограничивающих и регистрирующих вход (въезд) выход (выезд) людей (автомашин) на охраняемые территории через специальные контрольно пропускные пункты (КПП). Совокупность таких средств стали обозначать аббревиатурой СКУД (система контроля и управления доступом).

Важно! В специализированной литературе, СМИ и других источниках часто вместо слова «аутентификация» встречаются синонимы: авторизация, верификация, идентификация, распознавание и пр.

Важно! В специализированной литературе, СМИ и других источниках часто вместо слова «аутентификация» встречаются синонимы: авторизация, верификация, идентификация, распознавание и пр. Критерии, по которым осуществляется идентификация.

Требования к техническим средствам, с помощью которых осуществляется аутентификация, зависят от величины ущерба, который может быть нанесен при взломе системы защиты. При этом рассматривают три типа систем идентификации:

- простая;

- двухфакторная;

- многофакторная.

При этом факторами, с помощью которых можно идентифицировать объект выступают:

- пароль (что-то, известное только владельцу), например: кодовое слово, логин, PIN код и пр.;

- устройство идентификации (то, чем владеет пользователь) пластиковая карта, рассылка кода с помощью SMS, токен, на который приходит специальный код и пр.;

- биометрия (то, что является частью пользователя) палец, ладонь, сетчатка или радужная оболочка глаза и др.

В настоящее время наиболее распространены системы двухфакторной аутентификации, использующие в своей работе два фактора идентификации личности из трех, приведенных выше.

ИДЕНТИФИКАЦИЯ В СИСТЕМАХ КОНТРОЛЯ ДОСТУПА

Системы контроля и управления доступом появились намного раньше, чем компьютеры. Использовали их в тех случаях, когда требовалось исключить возможность несанкционированного проникновения посторонних на объекты с ограниченным доступом. К таким объектам относились, например, помещения на предприятиях оборонного комплекса, в больницах и банковских учреждениях.

Таким образом с помощью СКУД решались такие задачи, как:

- ограничение доступа на определенные территории;

- идентификация лиц, которым разрешено посещение помещений с ограниченным доступом; учет рабочего времени;

- организация и ведение баз данных работающих и/или посетителей.

В качестве идентификатора на первом этапе выступали, как правило, пластиковые карты или цифровой код. Однако они не обеспечивали надежной защиты, так как в случае потери (кражи) ими мог воспользоваться кто угодно.

Как включить двухфакторную аутентификацию в Steam

Цифровые коды также не обеспечивали необходимый уровень защиты. Ведь их можно подсмотреть или сканировать с помощью специальных устройств.

Более надежными стали так называемые бесконтактные proximity карты, обеспечивающие уже двухфакторную авторизацию владельцев.

СКУД, построенные на основе этих карт требовали не только наличия карты, но и введения пинкода (пароля), известного только владельцу карты. Примером СКУД с двухфакторной идентификацией могут служить современные банкоматы.

В начало

PROXIMITY КАРТЫ КАК СРЕДСТВО ИДЕНТИФИКАЦИИ

Proximity карты используются в СКУД физических объектов достаточно давно. Такая карта имеет индивидуальный идентификационный (серийный) номер, который привязан к конкретному пользователю. Именно этот номер (card serial number) играет в системах аутентификации роль имени пользователя.

В паре с цифровым PIN кодом, который должен ввести владелец карты и осуществляется двухфакторная идентификация пользователя. Такая система обеспечивает более высокую степень защиты, чем простой ввод цифрового кода и может использоваться для особо важных помещений.

Общими недостатками СКУД, использующих proximity карты является:

- Передача серийного номера на считывающее устройство в незашифрованном виде. При необходимости его можно легко перехватить, а затем «зашить» в другую карту.

- Сложность обеспечения совместимости карт, изготовленных по различным технологиям, с конкретными считывающими устройствами.

- Уменьшение скорости обмена информацией в процессе прохождения аутентификации, которое происходит при внедрении в proximity карты и/или считывающие устройства дополнительных степеней защиты (шифрование серийного номера и использование безопасного обмена данными со считывающими устройствами).

Упрощенная процедура ввода идентификационных данных, например, PIN кода только один раз в сутки, существенно снижает эффективность работы СКУД.

Упрощенная процедура ввода идентификационных данных, например, PIN кода только один раз в сутки, существенно снижает эффективность работы СКУД. Из за имеющихся недостатков СКУД, работающие с proximity картами, практически не используются для защиты компьютерных сетей, а также оцифрованных секретных данных и важных приложений. Современные компьютерные сети, как локальные, так и имеющие выход в Интернет, потребовали более надежной защиты, по возможности исключающей несанкционированный доступ к информации.

В начало

БИОМЕТРИЧЕСКИЕ МЕТОДЫ АУТЕНТИФИКАЦИИ

Массовый переход к электронному документообороту значительно увеличил возможность похищения информации или проведения хакерских атак, которые повреждают системные файлы и вызывают сбой в работе компьютеров. Поэтому были разработаны многофакторные методы ограничения доступа к информации.

При этом чаще всего применяют сочетание двух факторов, с помощью которых можно с высокой степенью достоверности определить личность потенциального пользователя. К таким факторам относятся пароль (пароль логин) и биометрические данные личности.

Наиболее распространена в настоящее время авторизация пользователя по отпечаткам пальцев. В сочетании с парой «пароль-логин» такой способ значительно эффективнее, чем традиционные СКУД. Ведь при этом пользователю нет необходимости носить с собой какие-то предметы, с помощью которых можно получить доступ к защищенной информации.

Широкое использование дактилоскопии при предоставлении доступа к информации вызвано технологическим прорывом в этой области.

Для считывания отпечатков пальцев стали использовать методы мультиспектрального получения изображения. Сканеры, разработанные с использованием этих методов, способны считывать папиллярный рисунок отпечатка, учитывая при этом загрязнение кожи, а также ее температуру и влажность.

Также учитывается и возможность изменения угла контакта с пальцем при прохождении идентификации личности.

Однако специалисты, разрабатывающие современные системы управления доступом считают, что даже сочетание таких факторов аутентификации как «логин пароль» и биометрия, не обеспечивает надежной защиты информации. В настоящее время на базе двухфакторной идентификации разработаны методы строгой аутентификации, в которых используются:

- криптография;

- инфраструктура открытых ключей (PKI).

В PKI структурах применяются только аппаратные решения, созданные на основе специализированного микроконтроллера, который способен обеспечить защиту криптографических операций в токене. В таких системах двухфакторная аутентификация пользователя выполняется с помощью:

- токена или смарт-карты;

- PIN кода, разрешающего проведение криптографических операций внутри токена.

Кроме того, в случае, когда необходимо обеспечить усиленную защиту от несанкционированного доступа, используют и биометрическую идентификацию личности. При этом полностью исключается возможность использования токена в отсутствие его владельца.

В начало

© 2014-2018 г.г. Все права защищены.

Материалы сайта имеют исключительно ознакомительный характер и не могут использоваться в качестве руководящих и нормативных документов.

Steam поддерживает несколько способов для получения второго фактора аутентификации: получение кодов подтверждения по электронной почте или генерация кодов с помощью приложения Steam Mobile для Android, iOS, Windows 10 Mobile и Windows Phone 8.1

Steam является крупнейшим сервисом по распространению игр. Все цифровые покупки, произведенные в сервисе привязаны к вашей учетной записи, поэтому очень важно обеспечить максимальную защиту вашего аккаунта.

Steam поддерживает несколько способов для получения второго фактора аутентификации. Во-первых, можно настроить получение кодов подтверждения по электронной почте. Однако, это совсем небезопасный метод. Если злоумышленник взломает вашу почту, то он сможет получить полный контроль над вашим аккаунтом. Во-вторых, доступна генерация кодов с помощью официальных мобильных приложений Steam для Android, iOS, Windows 10 Mobile и Windows Phone 8.1.

Как включить двухфакторную аутентификацию в Steam

Чтобы включить двухфакторную аутентификацию в Steam проделайте следующие шаги:

- Откройте приложение Steam для компьютера.

- В верхнем горизонтальном меню выберите Steam > Настройки.

- Выберите вкладку “Аккаунт” и нажмите кнопку “Управление настройками Steam Guard”.

- На следующем экране выберите опцию “Получить коды Steam из приложения Steam на моем телефоне” (По умолчанию, скорее всего, будет установлена опция “Получать коды Steam по эл.

Двойное подтверждение. Изучаем двухфакторную аутентификацию Android, iOS и Windows 10 Mobile

почте”, но она менее безопасна). Нажмите “Готово”.

- Установите приложение “Steam” на ваше мобильное устройство из Магазина приложений Google Play, App Store или Microsoft Store и выполните вход в свою учетную запись

- В основном меню приложения (меню “гамбургер”) выберите опцию “Steam Guard”.

- Нажмите кнопку “Добавить аутентификатор”.

- После этого на ваш номер телефона придет SMS-сообщение с кодом подтверждения.

Введите данный код в соответствующее поле и нажмите “Отправить”.

- Затем откроется экран с кодом восстановления. Сохраните скриншот данного экрана или запишите код восстановления. Нажмите кнопку “Готово”.

- Все готово! Теперь для доступа к аккаунту Steam вы можете ввести код, сгенерированный в мобильном приложении. Код отображается на вкладке Steam Guard основного меню.

Как отключить двухфакторную аутентификацию в Steam

В любой момент вы можете отключить двухфакторную аутентификацию или переключиться на получение кодов в сообщениях электронной почты.

- Откройте приложение Steam для компьютера.

- В верхнем горизонтальном меню выберите Steam > Настройки.

- Выберите вкладку “Аккаунт” и нажмите кнопку “Управление настройками Steam Guard”.

- Нажмите кнопку “Удалить аутентификатор”. После чего будет доступно 2 опции удаления — с помощью мобильного приложения или без доступа к мобильному устройству. Во втором случае потребуется ввести код восстановления.

- Если у вас сохранился доступ к мобильному приложению, откройте его и перейдите на вкладку Steam Guard и выберите опцию “Удалить аутентификатор”. Подтвердите удаление, нажав кнопку “Удалить аутентификатор” снова.

Комментарии и отзывы

Добавляя комментарий, ознакомьтесь с Правилами сообщества

Get a verification code and sign in with two-factor authentication

Google всерьёз обеспокоен безопасностью данных своих пользователей.

Так в сентябре 2010 года разработчики уже предпринимали первые шаги к введению на некоторых сервисах двойной верификации, и сегодня стало известно, что планируется ввести на всех сервисах и для всех пользователей это правило. Как комментируют сотрудники компании, это вынужденная мера и возможность обезопасить личные данные от злоумышленников, которые могут украсть личные данные.

В настоящее время, по словам компании, меры безопасности по вводу одного лишь пароля, не достаточны. Пароль можно украсть различными способами, такими как незаконный сбор данных через незащищенные WiFi-сети, рассылка ложных писем, перехват с помощью специальных программ-шпионов и др. Зачастую пользователи устанавливают один пароль ко всем сервисам, что упрощает завладение аккаунтов пользователей злоумышленниками.

Что предлагает сделать команда разработчиков Google?

Современная система верификации будет состоять из двух этапов:

- Проверка вашего пароля.

- Проверка специального кода, который предварительно будет выслан вам на мобильный телефон.

Специальный код высылается на мобильный телефон или смартфон в виде короткого текстового сообщения или же посредством голосового сообщения. Для владельцев смартфонов под управлением операционных систем Android, BlackBerry и iPhone, можно будет сгенерировать код автоматически с помощью специальной программы.

Примечательно, что срок действия этого кода 30 дней, а это означает, что после истечения данного срока, вам необходимо будет ещё раз пройти двойную верификацию Google. Для пользователей, которые не хотят проходить двойную верификацию, предусмотрено отключение данной функции в своём аккаунте.

FILED UNDER : IT