admin / 25.04.2018

Информационная безопасность банка

.

Банк данных является частью любой автоматизированной системы такой как САПР, АСУП, АСУТП и т.д. Задачей банка данных является поддержание информационной модели в крайне важно м состоянии и обеспечении запросов пользователей. Это требует, чтобы в банке данных выполнялись три операции: включить, удалить, изменить. Эти операции обеспечивают хранение и модификацию данных.

С развитие автоматизированной системы изменяется состав объектов предметной области, изменяются связи между ними. Все это должно находить отражение в информационной системе. Т.о., организация банка данных должна быть гибкой. Покажем место банка данных в составе автоматизированной системы.

При проектировании банка данных крайне важно учитывать два аспекта обеспечения запросов пользователя.

1) Определение границ конкретной предметной области и выработка информационной модели. Отметим, что банк данных должен обеспечивать информацией всю систему как в настоящем, так и в будущем с учетом ее развития.

2) Разработка банка данных должна ориентироваться на эффективное обслуживание запросов пользователей. В связи с этим крайне важно анализировать типы и виды запросов пользователей. Также крайне важно анализировать функциональные задачи автоматизированной системы, для которой данный банк будет являться источником информации.

Пользователи банка данных различаются по следующим признакам:

· по признаку постоянства общения с банком.

Содержание

- Информационная безопасность банков

- Глава 1. Особенности информационной безопасности банков.

- Информационная безопасность организаций банковской системы Российской Федерации

- Защита информации в электронных платежных Internet-системах

- Информационная безопасность организаций банковской системы Российской Федерации

- Информационная безопасность в банковской сфере

- Формирование требований к информационной системе. Классификация требований

Информационная безопасность банков

Пользователи: постоянные и разовые;

· по уровню допуска. Часть данных должна быть защищена;

· по форме представления запросов. Запросы могут давать программисты, непрограммисты, пользователи задачи.

В связи с большой разнородностью пользователей в банке данных предусматривается специальное средство, позволяющее привести все запросы к единой терминологии. Это средство принято называть словарь данных.

Выделим основные требования, которым должен отвечать банк данных со стороны внешних пользователей. Банк данных должен:

1. Обеспечивать возможность хранения и модификации больших объёмов многоаспектной информации. Удовлетворять сегодняшним и вновь возникающим требованиям со стороны пользователя.

2.

Обеспечивать заданные уровни достоверности и непротиворечивости хранимой информации.

3. Обеспечивать доступ к данным только тех пользователей, которые имеют соответствующие полномочия.

4. Обеспечивать возможность поиска информации по произвольной группе признаков.

5. Удовлетворять заданным требованиям производительности при обработке запросов.

6. Иметь возможность реорганизации и расширения при изменении границ предметной области.

7. Обеспечивать выдачу информации пользователю в различной форме.

8. Обеспечивать возможность одновременного обслуживания большого числа внешних пользователей.

Для удовлетворения этих требований крайне важно вводить централизованное управление данными.

Выделим основные преимущества централизованного управления данными по сравнению с ранее используемым обеспечением.

1) Сокращение избыточности хранимых данных. Данные, которые используются несколькими приложениями структурируются (интегрируются) и хранятся в единственном экземпляре.

2) Устранение противоречивости хранимых данных. В связи с безизбыточностью данных устраняется ситуация, когда при фактическом изменении данного оно кажется измененным не во всех записях.

3) Многоаспектное использование данных при однократном их вводе.

4) Комплексная оптимизация на базе анализа требований пользователя. Выбираются такие структуры данных, которые обеспечивают наилучшее обслуживание.

5) Обеспечение возможности стандартизации. При этом облегчается обмен данными с другими автоматизированными системами, а также процедуры контроля и восстановления данными.

6) Обеспечение возможности санкционированного доступа к данным, ᴛ.ᴇ. наличие механизмов защиты данных.

Следует подчеркнуть, что основной проблемой централизованного управления данными является обеспечение независимости прикладных программ от данных. Это объясняется тем, что интеграция данных, оптимизация структур данных требуют изменения хранимого представления данных и метода доступа к данным.

Вывод: Главной отличительной чертой банка данных является наличие централизованного управления данными.

Глава 1. Особенности информационной безопасности банков.

Информационная безопасность организаций банковской системы Российской Федерации

Приказ Росстандарта от 28 марта 2018 года № 156-ст «Об утверждении национального стандарта Российской Федерации»

Приказ Росстандарта от 8 августа 2017 года № 822-ст «Об утверждении национального стандарта Российской Федерации»

Основные цели внедрения Стандарта «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения» СТО БР ИББС-1.0 (далее — Стандарт):

- повышение доверия к банковской системе Российской Федерации;

- повышение стабильности функционирования организаций банковской системы Российской Федерации и на этой основе — стабильности функционирования банковской системы Российской Федерации в целом;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и(или) снижение ущерба от инцидентов информационной безопасности.

Основные задачи Стандарта:

- установление единых требований по обеспечению информационной безопасности организаций банковской системы Российской Федерации;

- повышение эффективности мероприятий по обеспечению и поддержанию информационной безопасности организаций банковской системы Российской Федерации.

Защита информации в электронных платежных Internet-системах

Платежная Internet-система – это система проведения расчетов между финансовыми, бизнес-организациями и Internet-пользователями в процессе покупки/продажи товаров и услуг через Internet. Именно платежная система позволяет превратить службу по обработке заказов или электронную витрину в полноценный магазин со всеми стандартными атрибутами: выбрав товар или услугу на сайте продавца, покупатель может осуществить платеж, не отходя от компьютера.

В системе электронной коммерции платежи совершаются при соблюдении ряда условий:

1. Соблюдение конфиденциальности. При проведении платежей через Internet покупатель хочет, чтобы его данные (например, номер кредитной карты) были известны только организациям, имеющим на это законное право.

2. Сохранение целостности информации. Информация о покупке никем не может быть изменена.

3. Аутентификация. Покупатели и продавцы должны быть уверены, что все стороны, участвующие в сделке, являются теми, за кого они себя выдают.

4. Средства оплаты. Возможность оплаты любыми доступными покупателю платежными средствами.

5. Авторизация. Процесс, в ходе которого требование на проведение транзакции одобряется или отклоняется платежной системой. Эта процедура позволяет определить наличие средств у покупателя.

6. Гарантии рисков продавца. Осуществляя торговлю в Internet, продавец подвержен множеству рисков, связанных с отказами от товара и недобросовестностью покупателя. Величина рисков должна быть согласована с провайдером платежной системы и другими организациями, включенными в торговые цепочки, посредством специальных соглашений.

7. Минимизация платы за транзакцию. Плата за обработку транзакций заказа и оплаты товаров, естественно, входит в их стоимость, поэтому снижение цены транзакции увеличивает конкурентоспособность. Важно отметить, что транзакция должна быть оплачена в любом случае, даже при отказе покупателя от товара.

Все указанные условия должны быть реализованы в платежной Internet‑системе, которая, в сущности, представляют собой электронные версии традиционных платежных систем.

Таким образом, все платежные системы делятся на:

— дебетовые (работающие с электронными чеками и цифровой наличностью);

— кредитные (работающие с кредитными карточками).

Дебетовые системы

Дебетовые схемы платежей построены аналогично их оффлайновым прототипам: чековым и обычным денежным. В схему вовлечены две независимые стороны: эмитенты и пользователи. Под эмитентом понимается субъект, управляющий платежной системой. Он выпускает некие электронные единицы, представляющие платежи (например, деньги на счетах в банках).

Информационная безопасность организаций банковской системы Российской Федерации

Пользователи систем выполняют две главные функции. Они производят и принимают платежи в Internet, используя выпущенные электронные единицы.

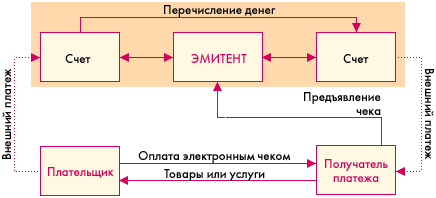

Электронные чеки являются аналогом обычных бумажных чеков. Это предписания плательщика своему банку перечислить деньги со своего счета на счет получателя платежа. Операция происходит при предъявлении получателем чека в банке. Основных отличий здесь два. Во-первых, выписывая бумажный чек, плательщик ставит свою настоящую подпись, а в онлайновом варианте — подпись электронная. Во-вторых, сами чеки выдаются в электронном виде.

Проведение платежей проходит в несколько этапов:

1. Плательщик выписывает электронный чек, подписывает электронной подписью и пересылает его получателю. В целях обеспечения большей надежности и безопасности номер чекового счета можно закодировать открытым ключом банка.

2. Чек предъявляется к оплате платежной системе. Далее, (либо здесь, либо в банке, обслуживающем получателя) происходит проверка электронной подписи.

3. В случае подтверждения ее подлинности поставляется товар или оказывается услуга. Со счета плательщика деньги перечисляются на счет получателя.

Рис. 43. Схема проведения платежей с электронными чеками Рис. 43. Схема проведения платежей с электронными чеками |

Простота схемы проведения платежей (рис. 43), к сожалению, компенсируется сложностями ее внедрения из-за того, что чековые схемы пока не получили распространения и не имеется сертификационных центров для реализации электронной подписи.

В электронной цифровой подписи (ЭЦП) используют систему шифрования с открытым ключом. При этом создается личный ключ для подписи и открытый ключ для проверки. Личный ключ хранится у пользователя, а открытый может быть доступен всем. Самый удобный способ распространения открытых ключей — использование сертификационных центров. Там хранятся цифровые сертификаты, содержащие открытый ключ и информацию о владельце. Это освобождает пользователя от обязанности самому рассылать свой открытый ключ. Кроме того, сертификационные центры обеспечивают аутентификацию, гарантирующую, что никто не сможет сгенерировать ключи от лица другого человека.

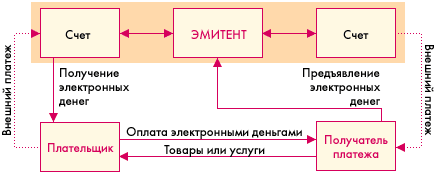

Электронные деньги полностью моделируют реальные деньги. При этом, эмиссионная организация — эмитент — выпускает их электронные аналоги, называемые в разных системах по-разному (например, купоны). Далее, они покупаются пользователями, которые с их помощью оплачивают покупки, а затем продавец погашает их у эмитента. При эмиссии каждая денежная единица заверяется электронной печатью, которая проверяется выпускающей структурой перед погашением.

Одна из особенностей физических денег — их анонимность, то есть на них не указано, кто и когда их использовал. Некоторые системы, по аналогии, позволяют покупателю получать электронную наличность так, чтобы нельзя было определить связь между ним и деньгами. Это осуществляется с помощью схемы слепых подписей.

Стоит еще отметить, что при использовании электронных денег отпадает необходимость в аутентификации, поскольку система основана на выпуске денег в обращение перед их использованием.

На рисунке 44 приведена схема платежа с помощью электронных денег.

Рис. 44. Схема проведения платежей с электронными деньгами Рис. 44. Схема проведения платежей с электронными деньгами |

Механизм осуществления платежа следующий:

1. Покупатель заранее обменивает реальные деньги на электронные. Хранение наличности у клиента может осуществляться двумя способами, что определяется используемой системой:

— на жестком диске компьютера;

— на смарт-картах.

Разные системы предлагают разные схемы обмена. Некоторые открывают специальные счета, на которые перечисляются средства со счета покупателя в обмен на электронные купюры. Некоторые банки могут сами эмитировать электронную наличность. При этом она эмитируется только по запросу клиента с последующим ее перечислением на компьютер или карту этого клиента и снятием денежного эквивалента с его счета. При реализации же слепой подписи покупатель сам создает электронные купюры, пересылает их в банк, где при поступлении реальных денег на счет они заверяются печатью и отправляются обратно клиенту.

Наряду с удобствами такого хранения, у него имеются и недостатки. Порча диска или смарт-карты оборачивается невозвратимой потерей электронных денег.

2. Покупатель перечисляет на сервер продавца электронные деньги за покупку.

3. Деньги предъявляются эмитенту, который проверяет их подлинность.

4. В случае подлинности электронных купюр счет продавца увеличивается на сумму покупки, а покупателю отгружается товар или оказывается услуга.

Одной из важных отличительных черт электронных денег является возможность осуществлять микроплатежи. Это связано с тем, что номинал купюр может не соответствовать реальным монетам (например, 37 копеек).

Эмитировать электронные наличные могут как банки, так и небанковские организации. Однако до сих пор не выработана единая система конвертирования разных видов электронных денег. Поэтому только сами эмитенты могут гасить выпущенную ими электронную наличность. Кроме того, использование подобных денег от нефинансовых структур не обеспечено гарантиями со стороны государства. Однако, малая стоимость транзакции делает электронную наличность привлекательным инструментом платежей в Интернет.

Кредитные системы

Internet-кредитные системы являются аналогами обычных систем, работающих с кредитными картами. Отличие состоит в проведении всех транзакций через Internet, и как следствие, в необходимости дополнительных средств безопасности и аутентификации.

В проведении платежей через Internet с помощью кредитных карт участвуют:

1. Покупатель. Клиент, имеющий компьютер с Web-браузером и доступом в Internet.

2. Банк-эмитент. Здесь находится расчетный счет покупателя. Банк-эмитент выпускает карточки и является гарантом выполнения финансовых обязательств клиента.

3. Продавцы. Под продавцами понимаются сервера Электронной Коммерции, на которых ведутся каталоги товаров и услуг и принимаются заказы клиентов на покупку.

4. Банки-эквайеры. Банки, обслуживающие продавцов. Каждый продавец имеет единственный банк, в котором он держит свой расчетный счет.

5. Платежная система Internet. Электронные компоненты, являющиеся посредниками между остальными участниками.

6. Традиционная платежная система. Комплекс финансовых и технологических средств для обслуживания карт данного типа. Среди основных задач, решаемых платежной системой, — обеспечение использования карт как средства платежа за товары и услуги, пользование банковскими услугами, проведение взаимозачетов и т.д. Участниками платежной системы являются физические и юридические лица, объединенные отношениями по использованию кредитных карт.

7. Процессинговый центр платежной системы. Организация, обеспечивающая информационное и технологическое взаимодействие между участниками традиционной платежной системы.

8. Расчетный банк платежной системы. Кредитная организация, осуществляющая взаиморасчеты между участниками платежной системы по поручению процессингового центра.

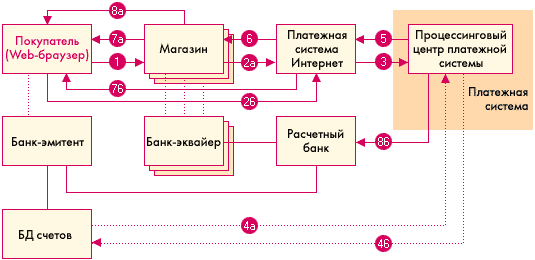

Общая схема платежей в такой системе приведена на рисунке 45.

1. Покупатель в электронном магазине формирует корзину товаров и выбирает способ оплаты "кредитная карта".

2. Далее, параметры кредитной карты (номер, имя владельца, дата окончания действия) должны быть переданы платежной системе Internet для дальнейшей авторизации. Это может быть сделано двумя способами:

— через магазин, то есть параметры карты вводятся непосредственно на сайте магазина, после чего они передаются платежной системе Internet (2а);

— на сервере платежной системы (2б).

Очевидны преимущества второго пути.

В этом случае сведения о картах не остаются в магазине, и, соответственно, снижается риск получения их третьими лицами или обмана продавцом. И в том, и в другом случае при передаче реквизитов кредитной карты, все же существует возможность их перехвата злоумышленниками в сети. Для предотвращения этого данные при передаче шифруются.

Рис. 45. Общая схема платежей в кредитной Internet-системе Рис. 45. Общая схема платежей в кредитной Internet-системе |

Шифрование, естественно, снижает возможности перехвата данных в сети, поэтому связи покупатель/продавец, продавец/платежная система Internet, покупатель/платежная система Internet желательно осуществлять с помощью защищенных протоколов. Наиболее распространенными из них на сегодняшний день является протокол SSL (Secure Sockets Layer), а также стандарт защищенных электронных транзакций SET (Secure Electronic Transaction), призванный со временем заменить SSL при обработке транзакций, связанных с расчетами за покупки по кредитным картам в Internet.

3. Платежная система Internet передает запрос на авторизацию традиционной платежной системе.

4. Последующий шаг зависит от того, ведет ли банк-эмитент онлайновую базу данных (БД) счетов. При наличии БД процессинговый центр передает банку-эмитенту запрос на авторизацию карты (см. введение или словарь) (4а) и затем, (4б) получает ее результат. Если же такой базы нет, то процессинговый центр сам хранит сведения о состоянии счетов держателей карт, стоп-листы и выполняет запросы на авторизацию. Эти сведения регулярно обновляются банками-эмитентами.

5. Результат авторизации передается платежной системе Internet.

6.

Магазин получает результат авторизации.

7. Покупатель получает результат авторизации через магазин (7а) или непосредственно от платежной системы Internet (7б).

8. При положительном результате авторизации:

— магазин оказывает услугу, или отгружает товар (8а);

— процессинговый центр передает в расчетный банк сведения о совершенной транзакции (8б). Деньги со счета покупателя в банке-эмитенте перечисляются через расчетный банк на счет магазина в банке-эквайере.

Для проведения подобных платежей в большинстве случаев необходимо специальное программное обеспечение.

Оно может поставляться покупателю, (называемое электронным кошельком), продавцу и его обслуживающему банку.

Предыдущая25262728293031323334353637383940Следующая

Дата добавления: 2016-04-19; просмотров: 507;

ПОСМОТРЕТЬ ЕЩЕ:

В нашей жизни Интернет — это не только средство для общения, развлечения и отдыха, но и работы, а также осуществления электронных платежей. Многие из нас пользуются услугами интернет-банкинга и делают покупки в онлайн-магазинах

На этой неделе в рамках проекта COMSS.GURU мы просим пользователей поделиться своим опытом безопасного осуществления электронных платежей и выполнения финансовых операций в Интернете.

Основные угрозы для онлайн-операций

Несмотря на защищенность систем интернет-банкингов и онлайн-магазинов — используются такие методы защиты, как двойная аутентификация, системы одноразовых динамических SMS-паролей, дополнительные список одноразовых паролей или аппаратные ключи, защищенное протоколом SSL-соединение и так далее — современные методы атак позволяют обходить даже самые надежные защитные механизмы.

На сегодня у злоумышленников можно выделить три наиболее распространенных подхода для атаки на финансовые данные интернет-пользователей:

— заражение компьютера жертвы троянским программами (кейлоггеры, скринлоггеры и т.д.), использующими для перехвата вводимых данных;

— использование методов социальной инженерии — фишинговые атаки через электронную почту, веб-сайты, социальные сети и т.д;

— технологические атаки (сниффинг, подмена DNS/Proxy-серверов, подмена сертификатов и т.д.).

Как защитить интернет-банкинг?

Пользователь не должен надеяться только на банк, а использовать защитные программы для усиления безопасности электронных платежей в Интернете.

Современные решения Internet Security помимо функций антивируса предлагают инструменты безопасных платежей (изолированные виртуальные среды для онлайн-операций), а также сканер уязвимостей, веб-защиту с проверкой ссылок, блокировку вредоносных скриптов и всплывающих окон, защиту данных от перехвата (антикейлоггеры), виртуальную клавиатуру.

Среди комплексных решений с отдельной функцией защиты онлайн-платежей можно выделить Kaspersky Internet Security и компонент «Безопасные платежи», avast!

Информационная безопасность в банковской сфере

Internet Security с avast! SafeZone и Bitdefender Internet Security с Bitdefender Safepay. Данные продукты позволяют не беспокоиться о дополнительной защите.

Если у вас другой антивирус, можно присмотреться к средствам дополнительной защиты. Среди них: Bitdefender Safepay (изолированный веб-браузер), Trusteer Rapport и HitmanPro.Alert для защиты браузера от атак, плагины и приложения Netcraft Extension, McAfee SiteAdvisor, Adguard для защиты от фишинга.

Не стоит забывать о фаерволе и VPN-клиенте, если приходится выполнять финансовые операции при подключении к открытым беспроводным Wi-Fi сетям в общественных местах. Например, CyberGhost VPN использует шифрование трафика AES 256-bit, что исключает использование данных злоумышленником, даже в случае перехвата.

А какие методы защиты онлайн-платежей используете вы? Поделитесь своим опытом в комментариях.

Комментарии и отзывы

Добавляя комментарий, ознакомьтесь с Правилами сообщества

Формирование требований к информационной системе. Классификация требований

123

Требование — это условие или возможность, которой должна соответствовать система.

1. условия или возможности, необходимые пользователю для решения проблем или достижения целей;

2. условия или возможности, которыми должна обладать система или системные компоненты, чтобы выполнить контракт или удовлетворять стандартам, спецификациям или другим формальным документам;

3. документированное представление условий или возможностей для пунктов 1 и 2

Требования — это исходные данные, на основании которых проектируются и создаютсяАИС.

Первичные данные поступают из различных источников, характеризуются противоречивостью, неполнотой, нечеткостью, изменчивостью.

ФОРМИРОВАНИЕ ТРЕБОВАНИЙ К ИС —это этап анализа.

Стадии и этапы создания ИС —ГОСТ 34.601-90

1.

Формирование требований к АС:1.1. Обследование объекта и обосн-ние необходимости создания АС. 1.2. Форм-ние требований пользователя к АС. 1.3. Оформление отчёта о выполненной работе и заявки на разработку АС (тактико-технического задания)

КЛАССИФИКАЦИЯ ТРЕБОВАНИЙ

1. Требования к продукту и процессу (проекту)

2. Системные требования и требования к ПО

3. Функциональные и нефункциональные требования и характеристики продукта

Требования к продукту —(являются основополагающим классом требований)

Цель создания ИС — получить хороший конечный продукт: функциональный и удобный в использовании

Требования к процессу

1.согласованный план работ c детализацией с точностью до конкретных исполнителей.

2.ежедневные сборки, регрессионное тестирование компонент ИС и тестирование ИС в целом.

3.управленческие и проектные артефакты размещаются в режиме online с возможностью для заказчика осуществления online-мониторинга на базе web-технологий

Системные требования(system requirements) — это высокоуровневые требования к продукту, системе.

Система – это комбинация взаимодействующих элементов, созданная для достижения определенных целей; может включать аппаратные средства, программное обеспечение, встроенное ПО, другие средства, людей, информацию, техники (подходы), службы и другие поддерживающие элементы (INCOSE: International Council on Systems Engineering)

Программная инженерия — это требования, выдвигаемые прикладной программной системой (в частности — информационной) к среде своего функционирования (системной, аппаратной).

Пример требований — тактовая частота процессора, объем памяти, требования к выбору операционной системы.

123

FILED UNDER : IT