admin / 28.12.2017

Ддос атака

.

В последнее время казахстанское Интернет-издание Zona.kz часто подвергается хакерским атакам, которые выводят сайт из строя. Такая же проблема возникает порой и у информагентства «Фергана.Ру». Кто организует DDOS-атаки, кому они выгодны, можно ли защититься от них и почему действия хакеров интернет-провайдеры не стараются блокировать – эти и другие вопросы главный редактор Zona.kz Юрий Мизинов адресовал владельцу частной компании по защите от DDOS-атак Сергею Литвиненко.

— Сергей, скажите вначале, где и кем вы работаете и чем занимаетесь?

— Так сложилось, что уже два года я занимаюсь защитой от DDOS-атак. У меня небольшая частная компания, в которой работает десяток очень квалифицированных специалистов. Это основной наш потенциал. Ну, есть еще, конечно, техника, (маршрутизаторы, файрволы, сервера) разбросанная по всему миру, но без мозгов специалистов это просто груда электроники.

DoS-атака (от англ. Denial of Service, отказ в обслуживании) и DDoS-атака (от англ. Distributed Denial of Service, распределенная атака типа «отказ в обслуживании») — атака на вычислительную систему с целью довести ее до отказа, то есть, создание таких условий, при которых легитимные (правомерные) пользователи системы не могут получить доступ к предоставляемым системой ресурсам, либо этот доступ затруднен. Отказ «вражеской» системы может быть как самоцелью (например, сделать недоступным популярный сайт), так и одним из шагов к овладению системой (если во внештатной ситуации ПО выдает какую-либо критическую информацию — например, версию, часть программного кода и т. д.). Википедия

К этому бизнесу я пришел совершенно случайно.

Содержание

- Что такое DDoS атака — суть и происхождение

- Методика атаки DDoS

- DDoS-атаки

- Как заражаются компьютеры

- Типы DDoS

- Как обезопасить сайт

- Правовой аспект

- Как не пополнить армию ботов

- Информация о программе

- Что такое DDoS-атака и с какой целью их осуществляют?

- Системные требования

- What is DDoS-атака?

- Как бороться с ДДоСом web-сервера?

- Реально действенные способы борьбы с ДДоСом

- DDoS-атака — что это такое?

- Бесплатно защититься от DDoS-атак !?

- Все, что вы хотели знать о DDOS-атаке, но боялись спросить

- Что такое DDOS-атака?

- Распространенность DDOS-атак

- Схема проведения DDOS-атаки

- 404 Not Found

- Что делать, если на ваш ресурс неоднократно проводятся атаки?

Что такое DDoS атака — суть и происхождение

Один знакомый попросил сделать защиту для его интернет-магазина. Попробовали с другом ради спортивного интереса. Получилось. Потом пошло-поехало. Оказывается, это не только выгодно материально, но и достаточно интересно в техническом плане. Многие наши сотрудники пришли к нам именно потому, что их привлекает сложность данного вопроса и необходимость каждый день искать нестандартные решения для устранения той или иной атаки.

— Как вы поняли, нас интересуют DDOS-атаки. Скажите, кто занимается организацией DDOS-атак? Как их находят заказчики (или как они находят заказчиков)?

— Организацией DDOS-атак занимаются, как правило, молодые люди от 18 до 30 лет, в большинстве это хорошо подготовленные и грамотные специалисты. Редкое исключение составляют «школьники» и о них, как правило, пишут в газетах и по телевидению с громкими заголовками – «поймали организатора распределенной DDOS-атаки!». Настоящих профи поймать очень тяжело. Они никогда не выходят в сеть под своим именем или со своего адреса. Они используют различные методы шифрования, как правило, это OpenVPN + SOCKS. При этом расшифровать то, где находится человек, практически невозможно. Самым распространенным способом поиска заказа является размещение объявлений на форумах хакерской направленности.

— Кто преимущественно заказывает DDOS-атаки? Бизнесмены, политики, криминал?

— Мне сложно сказать, кто является заказчиками. Несомненно, это конкуренты. Очень часто по политическим заказам подвергаются атакам сайты онлайн-издательств. Достаточно часто мишенями для атак становятся площадки по интернет-торговле. Все то, что так или иначе приносит деньги, в сети может оказаться под ударом DDOS-атак. Я очень часто своим клиентам говорю о том, что если стоимость суточного простоя магазина равна стоимости месячной защиты от атаки, то не стоит даже думать. Нужно становиться под защиту.

— Сколько стоит заказать DDOS-атаку? Скажем, на неделю, интенсивностью 15-20 гбит/сек?

— Атаки бывают разные. Практически каждый день наши специалисты обновляют защитное ПО и добавляют новые алгоритмы реализации фильтров. Судя по объявлениям на форумах, цены колеблются от $100 и до $1000 в сутки. Конечно, в зависимости от «стойкости» ресурса. На длительные заказы, как правило, существует дисконт. Атаки 15-20 Гб\с считаются очень мощными атаками. Цена защиты от них может стартовать от $10.000 в месяц. Но и по стоимости такая атака, думаю, никак не ниже $1000 в сутки.

— Насколько реально «вычислить» исполнителей и заказчиков атак? Известны ли вам такие случаи?

— Практика поиска исполнителей есть. Через исполнителя теоретически можно выйти на заказчика. Но если и тот, и другой принимают меры по защите своей конфиденциальности, то их поиск — дело безнадежное.

— Что вы посоветуете тем, кто подвергся DDOS-атаке? Может, существуют какие-нибудь профилактические меры?

— Если ваш бизнес в сети приносит прибыль, то я бы не рисковал и купил хостинг, либо защищенный сервер у организаций типа нашей (antiddos.org). Защита требует от администратора сервера хороших знаний. Обычный хостинг вам не поможет. Если у вас есть квалифицированные специалисты, то рекомендуем обратить ваше внимание на настройку и оптимизацию сетевой подсистемы сервера, настройку файрвола. Также можете ознакомиться с технической документацией, собранной на нашем сайте antiddos.org, админы найдут много всего интересного.

— Кто может оказать содействие в отражении DDOS-атак и сколько это стоит?

— Борьбой с DOSS-атаками должны заниматься специалисты.

На этом рынке игроков немного. При выборе защищенного хостинг-провайдера нужно обращать внимание на площадки, где размещается оборудование, на ширину каналов, аппаратное обеспечение. Также очень желательно перед переносом ресурса на такие площадки провести бесплатное тестирование защиты. Это минимум, который должен соблюдаться. Российские компании предоставляют защиту стоимостью от $100 в месяц. У зарубежных компаний защита обычно стоит от $600 в месяц.

— Известны ли вам прецеденты, когда DDOS-атаки были успешно отражены?

— На своем опыте я не помню атак, которые бы нам не удалось локализовать. Иногда приходится перебирать много методов защиты, но, в конце концов, сайт начинает работать. А через неделю безуспешного ДДОСа атакующие прекращают атаки. Очень много клиентов приходит к нам после безуспешных попыток отразить атаки другими компаниями. Ведь это достаточно наукоемкая отрасль, и, не имея хороших специалистов, им нечего противопоставить хорошо подготовленным злоумышленникам. Также большую роль играет ширина каналов, которые заходят в датацентр: не имея их ширины, весь датацентр может оказаться отрезанным от мира.

— Существуют ли уголовные статьи, которые можно применить к тем, кто организует и исполняет DDOS-атаки?

— К примеру, в уголовных кодексах России и Украины присутствуют статьи, которые предусматривают ответственность за вмешательство в работу электронных систем. Конечно, это труднодоказуемо, но уже есть прецеденты, когда исполнители DDOS-атак были задержаны и наказаны.

— Кто, по вашему мнению, должен заниматься противодействием DDOS-атакам? Государственные правоохранительные органы или сами владельцы сайтов?

— Это сложный и простой вопрос одновременно. DDOS-атаки будут проводиться, пока они будут выгодны. Кому выгодны атаки? Как ни странно, но все максимально просто.

Любая DDOS-атака генерирует большое количество internet-трафика. За данный трафик обязательно кто-то должен заплатить. То есть, получается, что чем больше в сети DDOS-атак, тем больше прибыли получают те, кто продает трафик. Это магистральные провайдеры. Когда им станет не выгодно пропускать через себя гигабиты паразитного трафика, тогда начнется фильтрация с их стороны. Также можно создать организацию, которая будет содержать блэк-листы, где будут отображаться адреса, замеченные в атаках на другие ресурсы. Потом на основе этих листов можно вносить правила в маршрутизаторы и блокировать паразитный трафик еще до его выхода в сеть. Вариантов много. Но нет единой организации, которая будет это координировать. Это, в первую очередь, достаточно серьезные финансовые вложения. Возможно, после окончания «кризиса» что-то изменится, и на рынок выйдут новые игроки, которые смогут собрать воедино все силы и победить атаки. Но это больше фантастика, чем реальность. Исчезнут DDOS-атаки — появится что-то новое. По заявлениям некоторых экспертов IT-рынка, оборот средств в кибер-преступности давно уже победил оборот наркоторговли. Поэтому всегда будем мы — те, кто поможет вам защититься от сетевых террористов и мошенников.

Казахстан: Кибертеррористы ударили по независимой прессе, 10.04.2009

Кибер-атаки в Казахстане: Точечное бомбометание или ковровая бомбардировка?, 26.02.2009

Юрий Мизинов: «Навигатор» никогда не будет заниматься «черным пиаром», 22.11.2005

Районный суд города Алма-Аты запретил слово «Навигатор» и другие слова, «сходные с ним до степени смешения», 18.10.2005

Противостояние цензуре в Интернете. Совместный проект Интернет-СМИ против блокировки сайтов, 29.03.2005

Интернет в Узбекистане подвергают цензуре не только власти и провайдеры, но даже администраторы интернет-кафе, 10.03.2005

Андрей Грозин: "Власть в Киргизии отвоевывает Интернет-сектор у оппозиции. Сетевой вольницы больше не будет", 01.03.2005

Выборы киргизского парламента проходят на фоне жестких информационных войн с применением самых современных компьютерных технологий, 01.03.2005

"Ошибка 403. Операция запрещена". Сайт независимой казахстанской Интернет-газеты "Navi.Kz" подвергся массированной атаке хакеров-злоумышленников, 17.09.2004

Комментарий к Закону "О принципах и гарантиях свободы информации" (Узбекистан), 25.02.2003

ПРОГРАММИСТ ИЗ ПАКИСТАНА НАПИСАЛ СПЕЦ. ПРОГРАММУ ДЛЯ ЭКСТРЕМИСТОВ, 13.04.2002

В КАЗАХСТАНЕ ИДЕТ ОХОТА НА НЕЗАВИСИМЫЕ СМИ, 22.03.2002

Английское сокращение DoS означает Denial of Service, то есть отказ обслуживать что-то. Для интернет-ресурса это невозможность обработать слишком большое количество поступающих извне запросов. Каждый интернет-сайт размещен на сервере, куда и обращаются пользователи. Сервер может быть собственностью администратора сайта или хостинг-провайдера. В любом случае у ресурса есть предел информации, которую он может обработать за единицу времени. Лимит зависит от емкости диска, параметров трафика, в меньшей степени от структуры сайта-мишени. Если на него одновременно приходит много запросов, он начинает сначала тормозить, а потом и вовсе становится недоступен, переставая отвечать на запросы. Если сайт размещен на хостинге, то пострадать могут и другие ресурсы, пользующиеся тем же дисковым пространством. Явление DoS достаточно распространено во Всемирной паутине. Публикация животрепещущих новостей часто приводит к временному сбою работы сайтов новостных агентств, телеканалов, а также сайтов известных личностей. Как правило, ничего криминального за этим не стоит, речь идет лишь о несоответствии мощности сервера тому интересу, который проявила публика.

Методика атаки DDoS

Совсем другая ситуация возникает, когда к сокращению DoS прибавляется еще одна буква D. Аббревиатура DDoS расшифровывается как Distributed Denial of Service, то есть «распределенный отказ от обслуживания». Распределенный – ключевое слово. Оно подразумевает некую организующую силу, которая направляет внешне хаотичные запросы на ресурс жертвы.

DDoS-атаки

Причем таких запросов настолько много, что с ними не справляются не только маломощные серверы небольших компаний, но и машины хостинг-провайдеров с пропускной способностью в тысячи и десятки тысяч мегабит в секунду. Как же злоумышленникам удается создать такой трафик?

На сервер сваливается огромное количество запросов, причем большинство из них совершенно бессмысленно. Но лишенный специальной защиты он вынужден анализировать их все подряд и давать какой-то ответ. Это приводит к перегрузке как самого сервера, так и входящего трафика. Если канал узкополосный, то вывести из строя сервер может и несколько сотен обращений. Если его мощность велика, а канал связи имеет высокую пропускную способность, то нужны либо десятки и даже сотни тысяч обращений, либо так называемые тяжелые запросы, ответ на которые отнимает много времени у процессора.

Как заражаются компьютеры

Сначала хакер создает троянскую программу и с помощью массовых рассылок и размещения на сомнительных ресурсах внедряет троянов на дисковое пространство случайных пользователей, которые посетили сомнительный сайт или перешли по ссылке, пришедшей на электронную почту.

Самое любопытное то, что антивирус может даже не отреагировать на заражение, так как троян не проявляет к зараженному компьютеру никакой агрессии – он затаивается в ожидании команды своего хозяина.

Когда у хакера появляется объект для ДДоС-атаки, он рассылает своим агентам влияния, которых может накопиться сотни тысяч по всему миру, зашифрованную команду. В ней указан IP-адрес, подлежащий массовому поражению. Рассеянные по миру боты начинают бомбардировать жертву запросами, которые либо ретранслируются с сайта инициатора атаки, либо генерируются на зараженных компьютерах по изначально заданному алгоритму. Так или иначе, никакой явной связи с компьютером инициатора атаки у запросов нет, все ответы идут на адреса бот-сети. Владельцы этих ПК и смартфонов даже не подозревают, что их оборудование используется для атаки. Чем больше работающих компьютеров в ботнете, тем быстрее атака увенчается успехом. Особенно эффективной считается отправка больших пакетов, обработка которых требует значительного времени, либо отправка запросов, на которые компьютер-жертва должен дать развернутый ответ. В первом случае перегружается процессор, во втором – канал связи. И то и другое приводит к выходу системы из строя и многомиллионным убыткам, как это было, например, при атаках на всемирно известные интернет-магазины Amazon или AliExpress.

Типы DDoS

Приведем наиболее популярные виды DDoS-атак. Ограничимся лишь теми методиками, которые имеют целью вывести из строя сайт-жертву, не внедряясь в его структуру и не пытаясь получить права администрирования.

Пинг-флуд. Самый простой тип атаки, не требующий бот-сети. С одного или нескольких компьютеров жертва атакуется многочисленными эхо-запросами небольшого объема, которые тем не менее пожирают ее оперативные ресурсы. Для создания флуда и привлечения добровольных помощников существуют специальные программы. Бороться с пинг-флудом сравнительно просто, так как источников немного и их можно блокировать (если знать, как это делать).

В компьютере можно отключить опцию ответа на ICMP-запросы или установить алгоритм их приоритетности.

HTTP-флуд. Инициаторы атаки шлют жертве небольшой пакет, требующий развернутого ответа. В результате переполняется исходящий трафик сайта. Хакер использует динамический IP-адрес или действует с узлов пользователей, иначе его компьютер сам окажется завален ответным флудом.

SMURF-атака. Тот же пинг-флуд (Ping-Flood), рассылаемый с использованием разветвленной бот-сети, многократно увеличивающей интенсивность ICMP-запросов.

«Осколочная граната» (англ. Fraggle flood). Технология аналогична предыдущей, но вместо эхо-запросов (ICMP) используются запросы по протоколу UPD.

Хакеры постоянно совершенствуют методики DDOS-атак, создают разветвленные ботнеты, без которых атака на серьезно защищенный ресурс не имеет смысла.

Как обезопасить сайт

Блокировка нежелательных запросов через htaccess. Работа с файлом .htaccess дает возможность на уровне сервера управлять доступом к сайту, не затрагивая коды и скрипты, за счет чего он нагружает ресурс очень слабо. При этом защита сайта осуществляется при помощи введений ограничений по IP-адресам и определенным признакам в запросах.

Защита с помощью PHP-скрипта. Каждый поступивший на сайт запрос анализируется, а IP, от которого он исходил, запоминается. Если команды поступают с привычного IP в промежутки, нетипичные для человека, то ему блокируется доступ к странице. К недостатку данного способа можно отнести то, что от работы скрипта нагрузка на сайт может повыситься.

Сервис для очистки от спамного трафика. К доменному имени вашего сайта добавляется DNS-сервер компании, которая предоставляет услуги защиты. В результате все запросы, поступающие на ваш сайт, сначала идут на IP-адрес фильтрующего сервера. Безопасные пакеты направляются на хостинг вашего ресурса, а подозрительные блокируются. В результате всю лишнюю нагрузку берет на себя специальный сервер.

Правовой аспект

В борьбе с «досерами» наработан немалый опыт у профильного управления «К» российского министерства внутренних дел. В случае откровенной атаки, особенно имеющей корыстную подоплеку, смело обращайтесь к представителям правоохранительных органов – у них есть технические и организационные возможности вам помочь. Хакеры обычно сначала проводят демонстрационную атаку на ресурс, после чего обращаются к владельцам с предложением, от которого невозможно отказаться. Фиксируйте переговоры на диктофон, сохраняйте переписку в социальных сетях и в мессенджерах. Это поможет в организации оперативно-разыскных мероприятий и в ходе судебного разбирательства, если до него дойдет. Деятельность хакеров подпадает под действие статьи 273 Уголовного кодекса, предусматривающей лишение свободы до 4 лет.

Как не пополнить армию ботов

Для простого пользователя главное – помнить, что угроза исходит не от самого злоумышленника, а от зараженных компьютеров.

Не открывайте сообщения, поступающие из непроверенных источников. Не переходите по сомнительным ссылкам, даже если они пришли от друзей в социальных сетях. Их аккаунты могут быть перехвачены злоумышленниками. Проверяйте безопасность внешних носителей. Установите на устройства последнюю версию антивируса, желательно полную, обычно не бесплатную. Цена вопроса не так уж велика, зато появится гарантия виртуального «здоровья». То же самое касается мобильного телефона – Интернет сегодня буквально наводнен сомнительными ссылками, причем пользователи гаджетов менее осторожны, чем пользователи десктопов и ноутбуков.

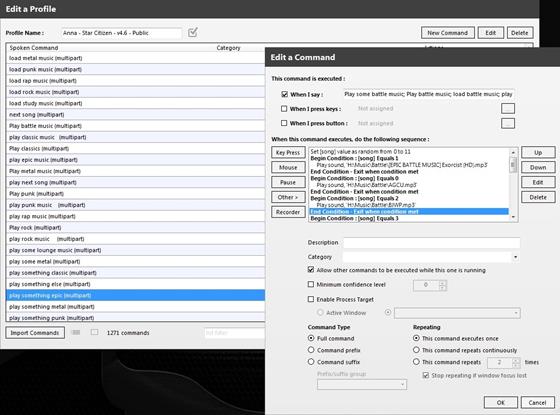

Информация о программе

Voice Attack – менеджер голосового управления командами операционной системы. Программа запоминает голос пользователя, создание которого происходит на основе записи через микрофон. В дальнейшем полученный семпл будет служить образцом для ПО, и все команды будут проходить сравнительный анализ именно с эталоном.

Все пользовательские команды поступают на выбранный в качестве основного микрофон. Утилита распознает результаты как «горячие» клавиши.

Приложение подходит геймерам, часто встречающимся с ситуациями, когда «не хватает рук».

Что такое DDoS-атака и с какой целью их осуществляют?

Голосовой контроллер может выступать в качестве дополнительной помощи. Разработчик рекомендует предварительно устанавливать английский языковой пакет (проинсталлирован по умолчанию в Windows).

Скачать бесплатно полную русскую версию Voice Attack с официального сайта без регистрации и смс.

| Лицензия: | Бесплатная |

| Разработчик: | Commander Flak. |

| Язык: | украинский, английский, русский |

Системные требования

- Поддерживаемые ОС: Windows 8, 10, 7, 8.1, Vista, XP

- Разрядность: x86, 64 bit, 32 bit

Защита от DDoS-атак это организации мер защиты информационного проекта так, чтобы в конце концов жулики не могли достигнуть своего коварного замысла, а именно — заблокировать доступ к веб-серверу или другому информационному ресурсу.

Защита от DDoS-атак выстраивается способом фильтрация трафика используя специально предназначенные веб-сервера, которые приспособлены выдерживать значителтные нагрузки с помощью больших мощностей web-сервера и широких каналов, а также специального программного обеспечения, которое банит фейковый трафик. Не считая защиты из вне, которая предоставляется за оплату, используют и практически бесплатную защиту, в виде установок web сервера, таким образом, чтобы вредоносный трафик заблокировать, для того, чтобы он не образовывал лишнюю нагрузку на веб сервер.

What is DDoS-атака?

DDoS атака — атака в интернет-пространстве, задачей которой является сбой или полная блокировка функционирования портала путем подачи на веб-сервер большого количества фиктивных запросов, как следствие интернет-портал, в случае возникновения дефицита мощностей сервера для преобразования принятых данных или ширины канала, становится закрытым для посетителей.

Нередко мошенники производят ДДос по aйпи адресу, что изрядно затрудняет жизнь администраторам, так как при таком раскладе никакие установки web сервера не в силах помочь удержать давление, в том случае, если канал связи будет перегружен и дата-центр будет вынужден отрубить веб-сервер по причине угрозы разрушения локальной сети.

Как бороться с ДДоСом web-сервера?

Как написано выше, есть всего два главных приема борьбы с ДДоС’ом:

— локальный метод борьбы с DDoS атакой, который включает в себя установку web-сервера (часто энжин-экса) таким образом, чтобы паразитный трафик ограничивался скриптом, который предельно просто организован, если было доставлено с одного aй-пи больше N запросов, то ему высвечивается 502 ошибка. Способ всем хорош — не дорогой, достаточно эффективен, устойчив и так далее, НО есть одна проблема — метод никак не может дать отпор атакам, которые являются шире канала связи выделенного для этого сервера веб-хостером;

— глобальный метод борьбы с ДДоСом, который включает в себя ряд этапов: изменение IP-адреса web сервера и покупка DDoS-защиты (проксирования трафика) у какой-нибудь другой организации. Оплачиваем — трафик фильтруется и мошенники не могут достигнуть своей задачи.

Реально действенные способы борьбы с ДДоСом

Надо осознавать, что какая угодно ДДоС-атака становится проблематичной с того времени, когда она становится шире канала, а если принять во внимание то, что жулики не всякий раз школьники, задосить не находящийся под защитой веб-сервер какого угодного уровня не составляет большого труда, а вреда наносит в отдельных случаях очень много, в конечном итоге хотим мы того или не желаем — необходимо обратиться за ДДоС-защитой за денежное вознаграждение.

Если мы ведем разговор о так называемом широкомасштабном методе борьбы с DDoS атакой, то мы можем предложить несколько путей:

— приобрести проксирование трафика, что является наиболее дешевым вариантом разрешения вопросов с DDoSом в том случае, когда у Вас внушительных размеров сервер и нет реальной возможности закупать у хостинг-провайдера веб сервер с DDoS защитой, который стоит несколько десятков тысяч рублей. Проксирование стоит около 4000 рублей в месяц;

— приобрести хостинг с DDoS-защитой, что значит предоставление незначительного места ХардДиска (где-то 5 Гб), и серверных мощностей (CPU и ОЗУ), а также небольшого количества доменов (часто 1 домен) для Вашего интернет-сайта по цене около семи тысяч руб.

DDoS-атака — что это такое?

за месяц;

— купить ВДС хостинг с ДДоС-защитой, что расширит возможности заказчика по части размещения большого количества доменных адресов и сделает шире мощности, если сравнить с хостингом, удовольствие стоит около десяти тысяч рублей в месяц;

— снять веб-сервер защищенный от ДДоС-атак, что очень дорого, но весьма надежно, а если учесть несчетное количество мощностей и пространства на HDD есть возможность рассуждать о широких ресурсах расположения даже очень крупных и ресурсозатратных онлайн сервисов.

Бесплатно защититься от DDoS-атак !?

Как упоминается в известной пословице — бесплатно сыр сами догадываетесь где. Конечно, есть сервисы, которые типа дают «шаровую» защиту от DDoS’а в конечном итоге, если приходится воспользоваться услугами данных онлайн сервисов, то в большинстве случаев, компьютерные мошенники уже канал связи разок-другой уже забили и web-хостер, удачно перекрыл доступ к сайту.

Следующим пунктом компьютерных жуликов будет заполнить канал связи «шарового» ДДоС-сервиса. В последствии чего придется тратить деньги на ДДоС защиту у данного DDoS сервиса — такая вот просто акция рекламная, на шару, но не бесплатно в конечном итоге.

В основном, у этих онлайн-сервисов совсем плохо работает служба поддержки, т.е. письмо пишем сегодня, спустя неделю ожидаем ответа, в случае удачи, в целом совершенно НЕ СОВЕТУЕМ данный сыр от разных КлоудФайер и им подобных — будет дороже, проверено на деле и испытано!

Наши друзья рекомендуют вести себя аккуратнее на форексе

В случае если Вы думаете проведать всестороннюю информацию о биржевом агенте на Forex-рынке под именем Стерлинг Гент Sterling Gent Красноярск, то наши специалисты рады предложить нашего информационного сотоварища, кто проделывает все требующееся, для того чтоб вывести торговых посредников рынка форекс на «чистую воду» и обнародовать неприглаженную картину с названным торговым агентом.

Все, что вы хотели знать о DDOS-атаке, но боялись спросить

Вероятно, хотя бы единожды случалось такое, что один из ваших любимых интернет-магазинов или сайтов онлайн-игр не открывался и через некоторое время администраторы сообщали, что на сайт велась некая DDOS-атака.

Что такое DDOS-атака?

DDOS-атака — это атака на сайт типа «отказ в обслуживании», то есть в случае атаки на сайт его содержимое не будет вам доступно. Обычно атаки на сайты проводятся для того, чтобы у большого числа посетителей не было доступа к сайту, в целях негативной модификации программного обеспечения или с попыткой завладеть конфиденциальной информацией.

Еще совсем недавно термин «DDOS-атака» использовался только it-специалистами и был неизвестен рядовым пользователям сети Интернет.

В настоящее время мы часто слышим о том, что различные проекты подвергаются атакам, которые выводят из строя работу сайта.

DDOS-атака является разновидностью DOS-атаки и выделяется тем, что ведется одновременно с нескольких компьютеров. Часто в ddos-атаке используются компьютеры-«зомби» — умышленно взломанные компьютеры пользователей, расположенные в разных точках мира.

Сеть из таких «зомби» называется ботнет. Каждым «зомби» злоумышленник имеет возможность управлять со своего компьютера. При этом владелец компьютера совершенно не в курсе того, что с его компьютера производится атака. Для осуществления своих целей злоумышленник устанавливает вирус или определенный код на компьютер жертвы, который нераспознаваем антивирусом и позволяет быть незаметным для истинного владельца.

По требованию вирус или программный код «просыпается» и начинает производить атаку.

Распространенность DDOS-атак

Согласно информации Лаборатории Касперского во втором квартале прошлого года 89% DDOS-трафика генерировалось в 23 странах мира.

Благодаря огромному количеству рабочих станций лидером по этому показателю является США(около 5%). На втором месте находится Индонезия (также около 5%) благодаря плохоразвитой it-структуре и низкой степени защищенности компьютеров. Внизу этого списка располагаются Япония, Гонконг и Сингапур(3%) как более it-развитые страны.

В качестве самых атакуемых ресурсов фигурируют проекты, деятельность которых связана с торговлей в сети Интернет, онлайн-играми, а также сайты банков, adult-ресурсы, различные проекты СМИ и сервисы блогов.

Согласно данным компании Prolexic Technologies (одной из крупнейших компаний по защите от DDOS), наибольшую популярность среди мошенников имеют сайты онлайн-игр.

В среднем атака на сайт длится около полутора дней, в некоторых случаях атака может длиться и более. Самая длительная атака была зарегистрирована на российский сайт одного туристического проекта. Сайт был недоступен восемьдесят дней!

На данный момент DDOS-атаки обретают все большую популярность — согласно исследованиям компании Arbor Networks в 2010 году атакам подвергалось 94% компаний единожды в месяц, 35% — не менее 10 атакам в месяц.

Схема проведения DDOS-атаки

Как работает атака?

На компьютер жертвы начинает поступать большое количество запросов с огромного количества компьютеров. Каждый запрос содержит в себе пакет, на обработку которого требуется компьютером определенное время. В случае, если количество пакетов превышает максимально возможное для корректной работы, компьютер перестает обрабатывать часть запросов, а затем и вовсе выходит из строя. После этого система или прекращает работу или постоянно перезагружается. Это затрудняет доступ к компьютеру или сайту со стороны других пользователей.

Путем снижения работоспособности кроме ограничения доступа пользователей, злоумышленники также имеют возможность беспрепятственно скачивать нужную информацию.

Для чего проводят атаки?

404 Not Found

Основной целью атак является хищение конфиденциальной информации и выведение из строя различных компонентов системы.

Зачастую атаки планируются несколько месяцев и в качестве цели избирают различные банки, госструктуры и т.д.

Самые известные DDOS-атаки в истории российского Интернета

Впервые информация о DDOS-атаке стала доступна широкому кругу людей только в 1996 году. В 1999 была совершена одна из крупнейших DDOS-атак: были выведены из строя сервисы корпораций-гигантов таких как CNN, eBay, Amazon, E-Trade, а также велись атаки на популярные социальные сервисы Twitter, LiveJournal, YouTube, Blogger.com и Facebook.

В 2000 году атаке подверглись и другие серверы корпораций, играющих огромную роль в обществе, после чего специалисты всерьез задумались о решении вопроса защита от DDOS-атак.

За последнее время самая мощная атака (по данным Prolexic Technologies), была произведена в ноябре 2011 года на азиатскую интернет компанию, данные которой не разглашаются. Атака производилась с 250 тысяч зараженных компьютеров, большая часть из которых располагалась в Китае. Мощность такой атаки просто колоссальна: за одну секунду на платформу сайта отправлялось 45 Гб трафика.

Большой резонанс в обществе за последнее время также вызвали DDOS-атаки на известный блогосервис LiveJournal. Атака производилась весной 2011 года и была нацелена на блоги политического содержания, в частности на блог известного оппозиционера Алексея Навального. В качестве инструмента атаки злоумышленники выбрали способ ботнета, а именно бот-сеть Optima.

Что делать, если на ваш ресурс неоднократно проводятся атаки?

Если на Ваш сайт периодически проводятся DDOS-атаки, имеет смысл воспользоваться услугами специализированных компаний, которые сводят на «нет» усилия мошенников.

В этих компаниях предлагается два решения вопроса:

1.

Перенос сайта на специализированный сервер, защищенный от атак.

Этот сервер находится непосредственно у той компании, которая предоставляет защиту от атак. Защита реализована на базе определенного серверного оборудования и использования программного обеспечение, разработанного для защиты сайтов.

2. Использование отдельного IP-адреса для сайта

Этот вариант наиболее оптимален и позволяет сохранить расположение сайта у действующего хостинг-провайдера. Данный способ подразумевает предотвращение атак путем изменения IP-адреса сайта и фильтрации запросов через прокси-серверы. В результате DDOS-запросы не поступают на истинный IP-адрес сайта и работоспособность сайта сохраняется.

В данной статье мы рассмотрели различные аспекты DDOS-атак и теперь знаем, что такое DDOS-атака и что кроется за этим загадочным словом. В заключение хочется добавить, что если к атаке никто не может быть подготовлен и если у вас имеется свой сайт, то решение защитить его от DDOS будет более чем разумным.

10.08.2012 20:16

Комментарии

Паша / 26.11.2015 15:21

При удачной настройке iptables nginx попросту блокирует атакующие адреса и они не нагружают системные ресурсы сервера, ну а для решения серьезных проблем нужная хорошая аппаратная защита. Могу порекомендовать ребят из Simplyway.net, отлично справляются как с ддос атаками так и толково шарят в администрировании

FILED UNDER : IT